OSINT(Open Source Intelligence)

- AI Spera Criminal IP

- SHODAN

- Recon-ng 도구

- Maltego 도구

SCADA 시스템 해킹 사례

SCADA 시스템 해킹 사례

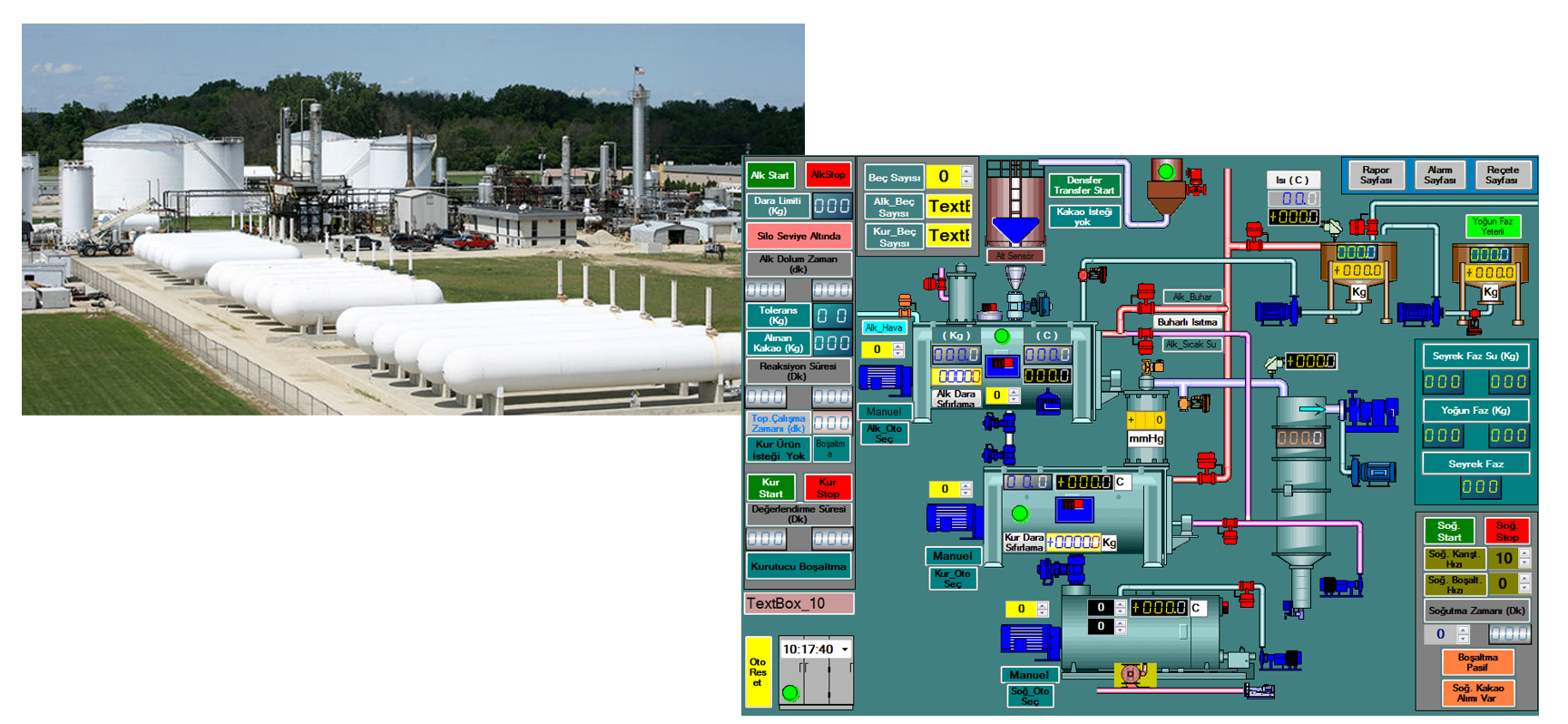

SCADA 시스템은 센서, 밸브, 펌프, 모터 등 산업 관련 장치를 제어하고 모니터링하고 중요 데이터를 수집하며

주로 발전 시설, 석유화학 플랜트, 제철, 공장 자동화 시설 등 산엽 현장 관리 및 제어하는데 사용됩니다

IRONGATE 악성코드 해킹 사례

2016년 산업 제어 시스템 전문 업체인 Simens 제품을 타겟팅 한 Irongate 악성코드가 유포되었으며 해당 악성코드는

HMI 및 PLC 와 같은 데이터 처리 시스템의 동작을 무력화시키는 기능들로 이루어 짐

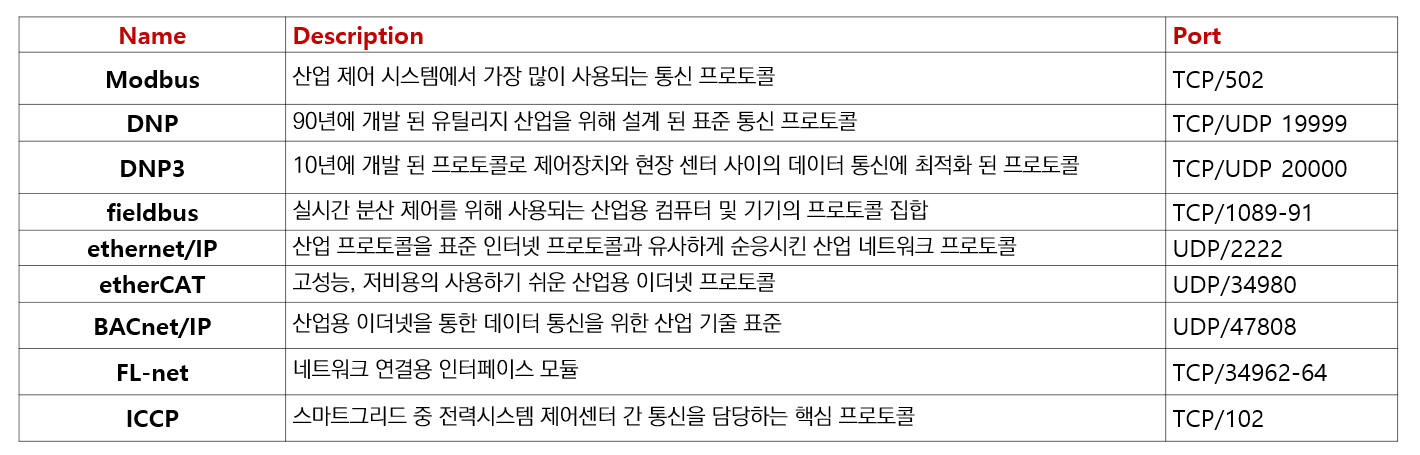

SCADA Communication Protocols

SCADA 또는 ICS(산업 제어 시스템)에는 여러 통신 프로토콜이 지원되며 일반 네트워크 프로토콜과는 달리

제조 업체에 특화 된 프로토콜을 사용하는 경우가 많음

SCADA 시스템 해킹 사례

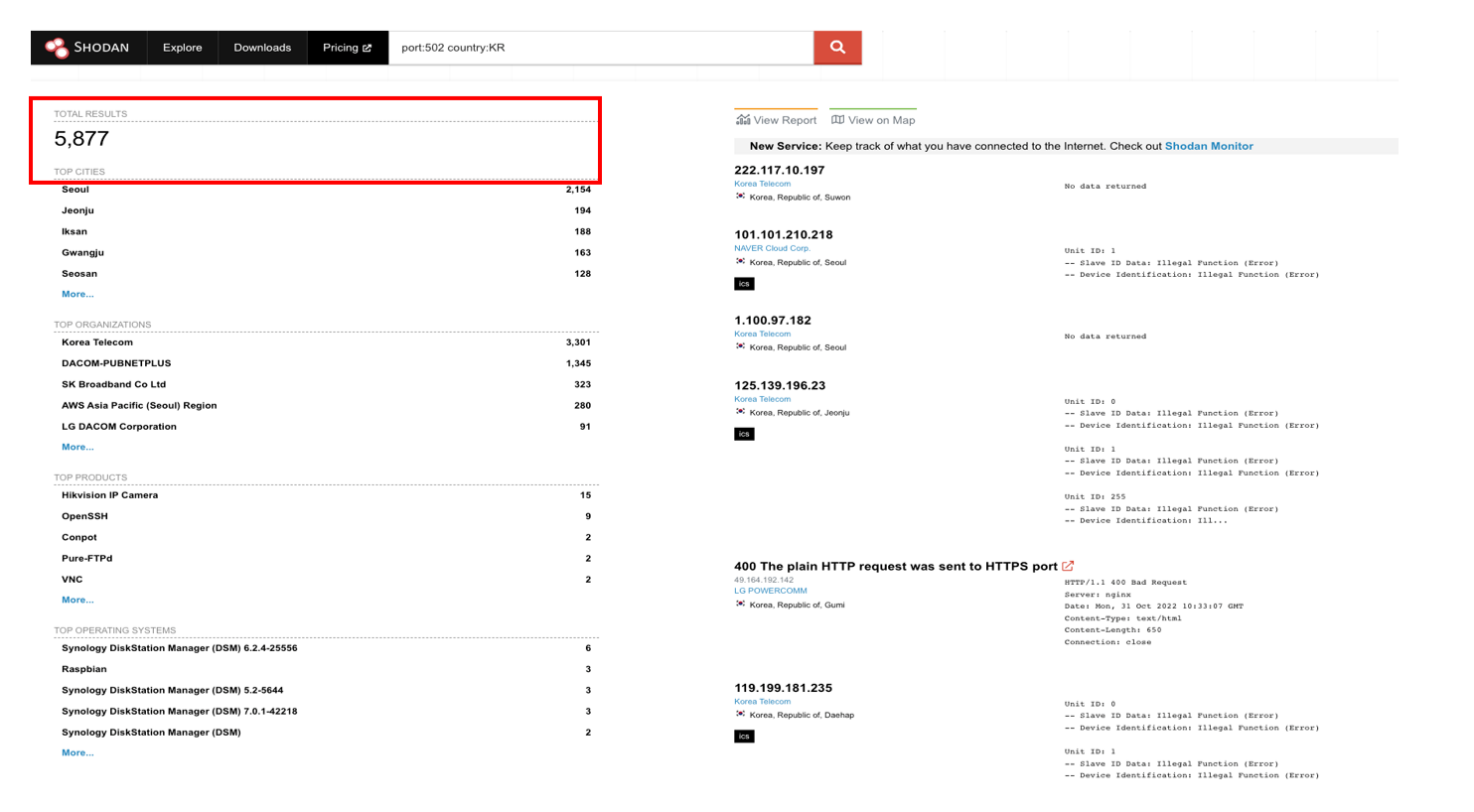

쇼단을 통해 Modbus 502 포트가 허용 된 국내 시스템을 검색하는 필터를 활용하여 국내 5,800 대 정도의 장비가 파악 됨

Usage Filter : port:502 pjl country:”KR”

SCADA 시스템 해킹 사례

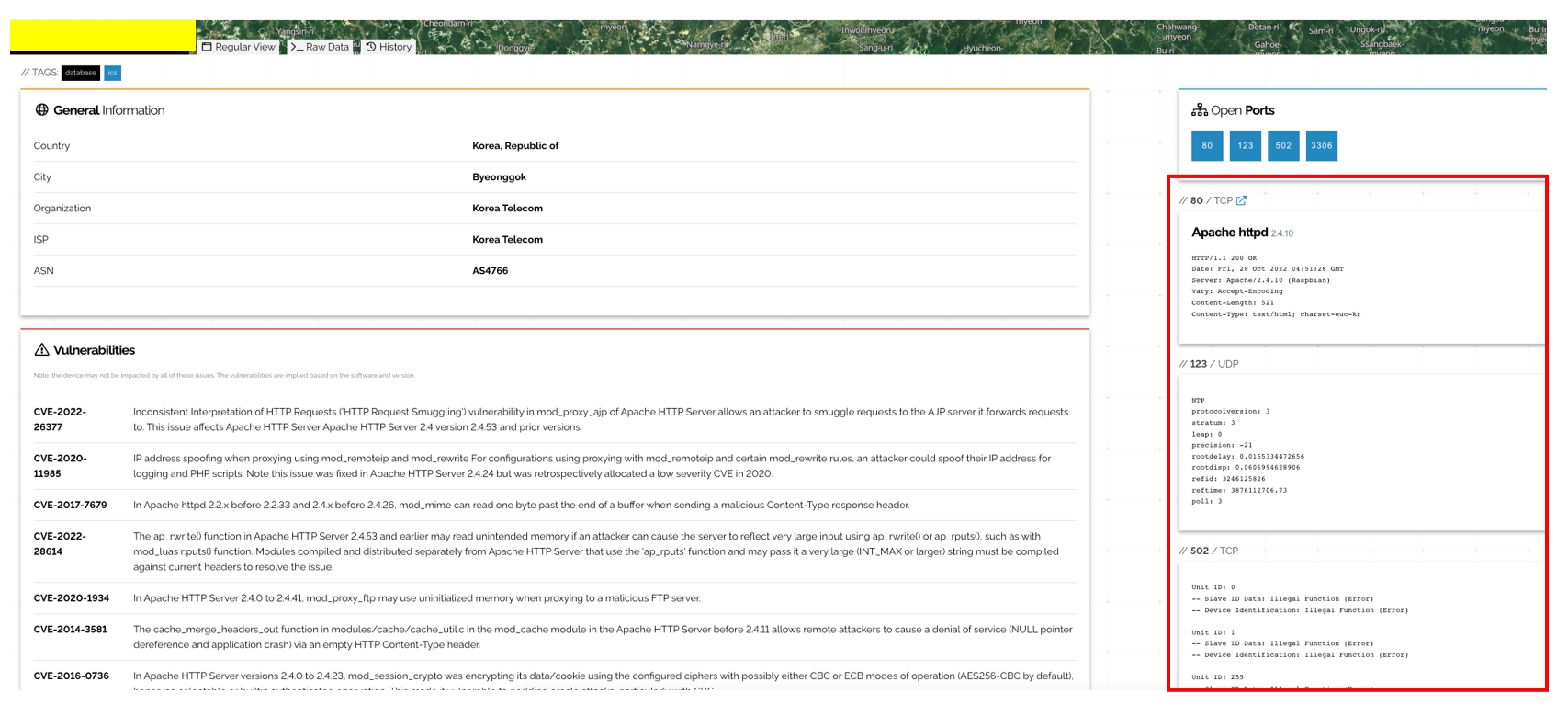

검색 된 시스템 중 Modbus 포트와 웹 관리 포트가 외부에 그대로 노출 된 시스템 확인

SCADA 시스템 해킹 사례

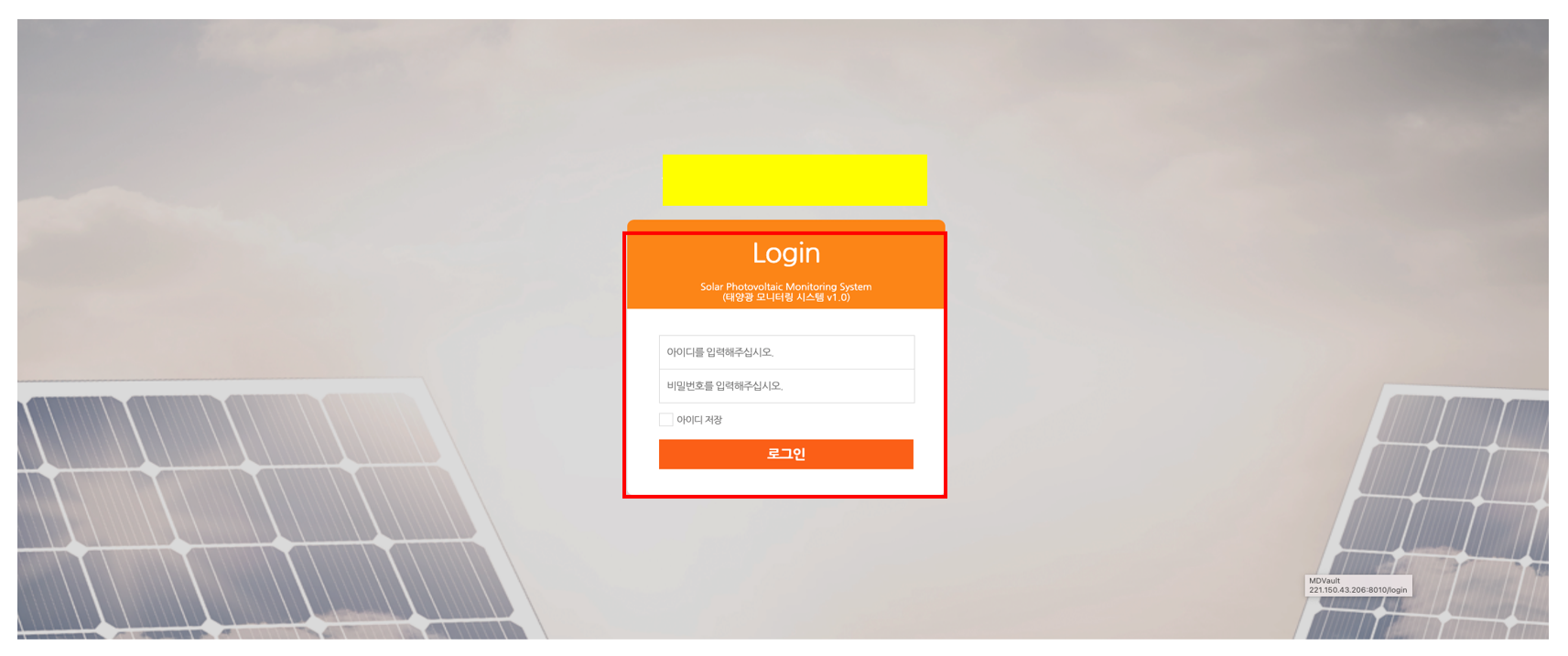

웹 관리 포트로 접속하면 태양광 모니터링 시스템 관리 시스템이 그대로 노출되어 표시되고 있음

SCADA 시스템 해킹 사례

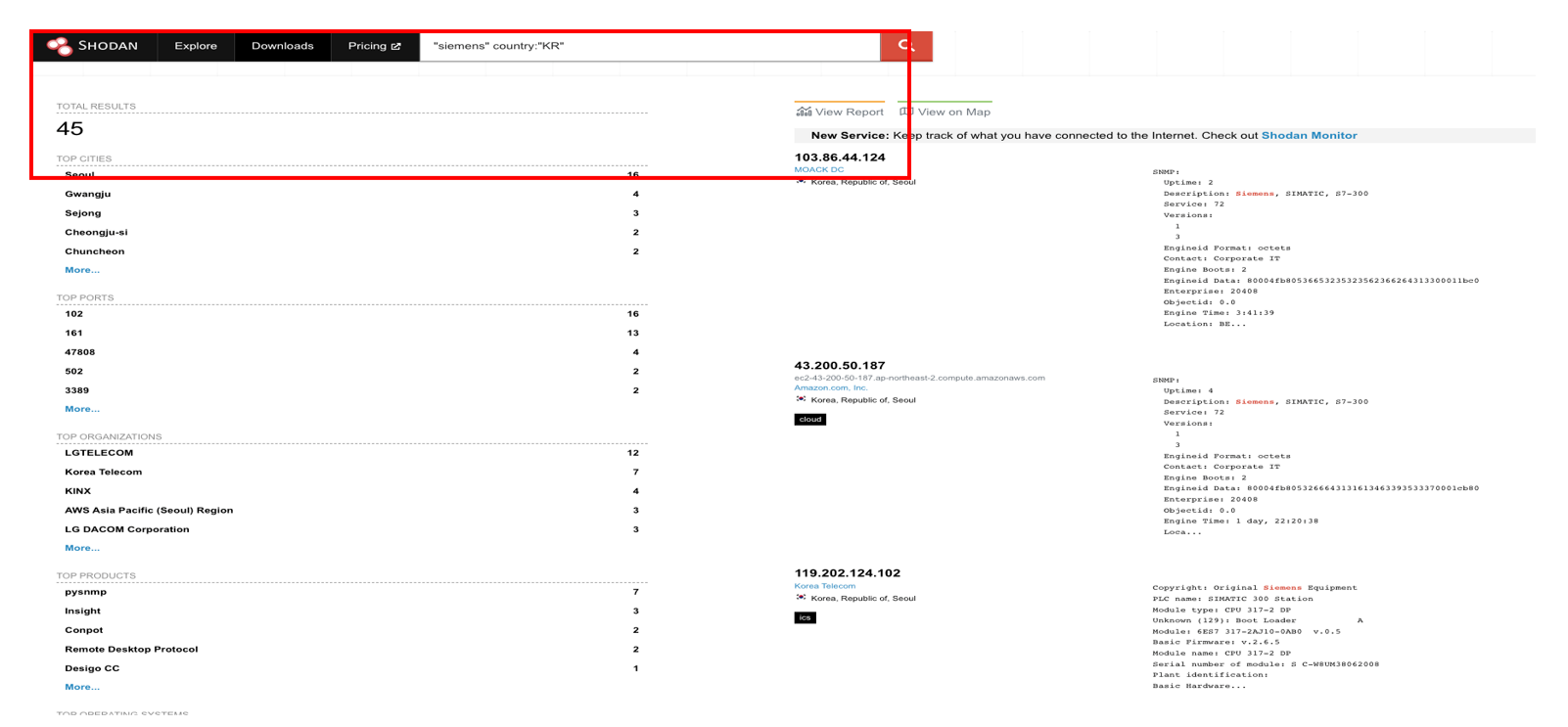

쇼단을 통해 산업 제어 시스템 전문 업체인 “Siemens” 사 국내 시스템을 검색하는 필터를 활용하여 국내 50대 정도의 장비가 파악 됨

Usage Filter : “siemens” country:”KR”

SCADA 시스템 해킹 사례

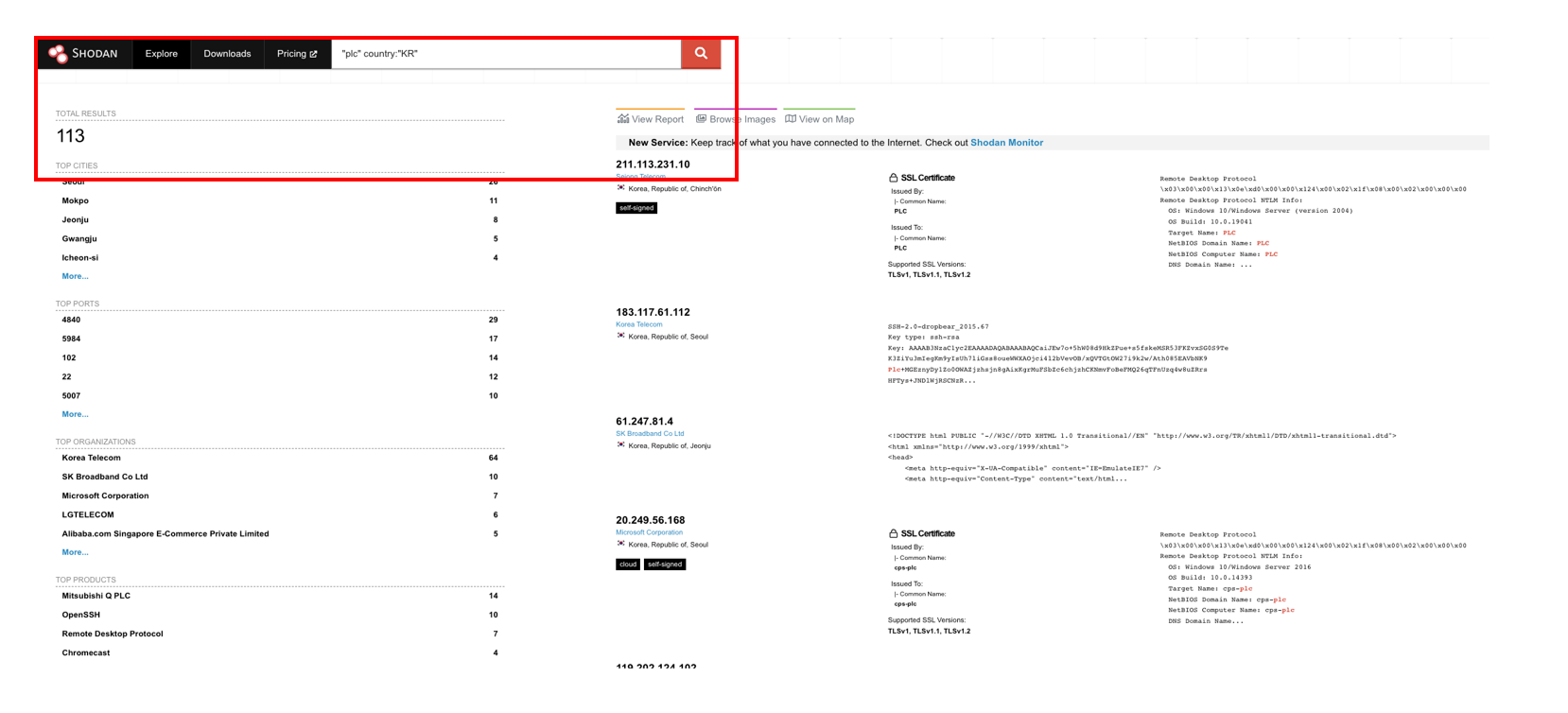

쇼단을 통해 산업 제어 모듈 “plc” 국내 시스템을 검색하는 필터를 활용하여 국내 100대 정도의 장비가 파악 됨

Usage Filter : “plc” country:”KR”

SCADA 시스템 해킹 사례

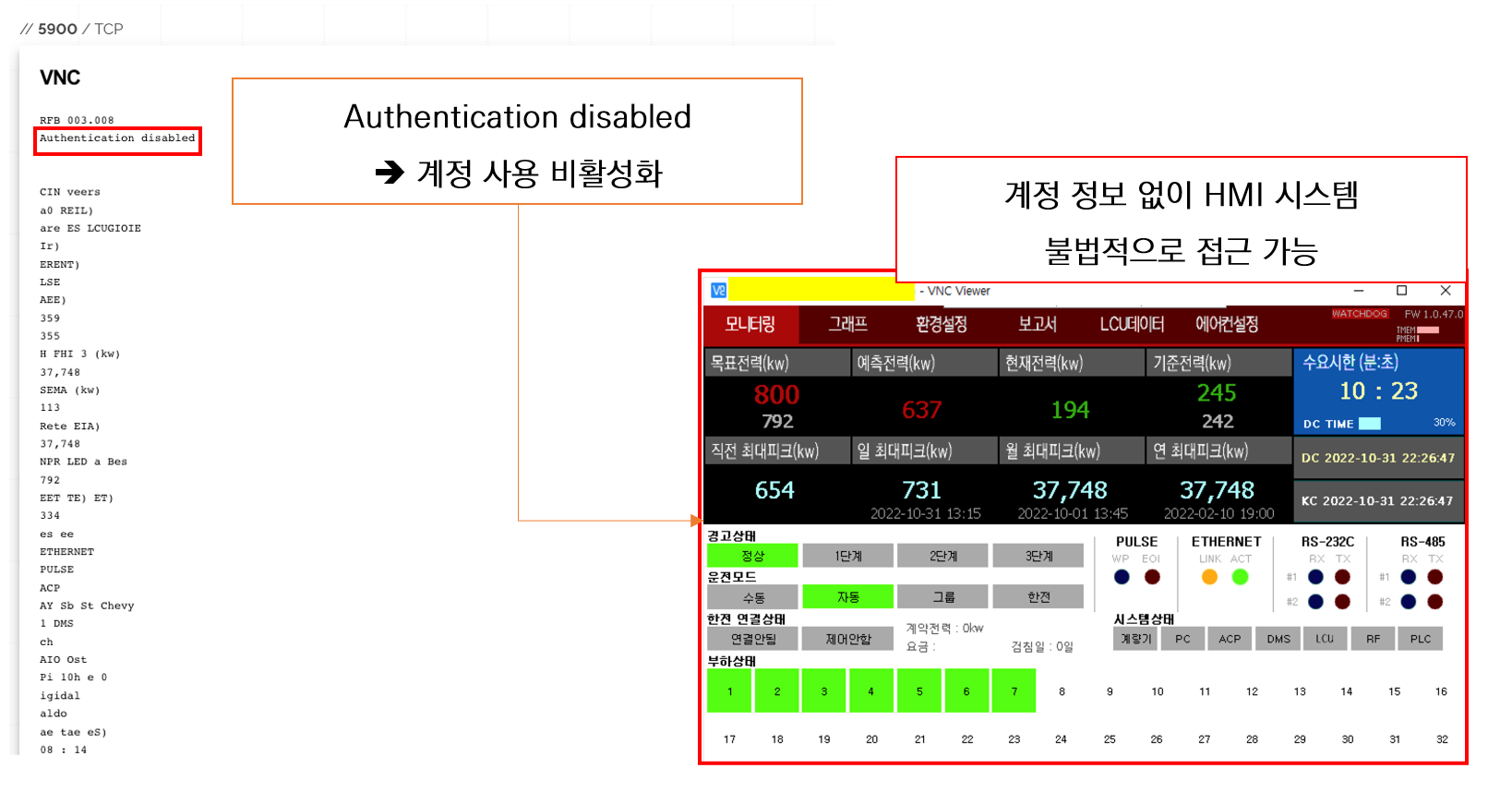

검색 된 시스템 중 SCADA 모니터링 화면이 그대로 노출 된 취약 시스템이 발견 됨

SCADA 시스템 해킹 사례

취약 시스템의 서비스 정보를 확인해보면 VNC 서비스가 열려있으며 인증 계정이 비활성화 됨을 확인할 수 있음

SCADA 시스템 해킹 사례

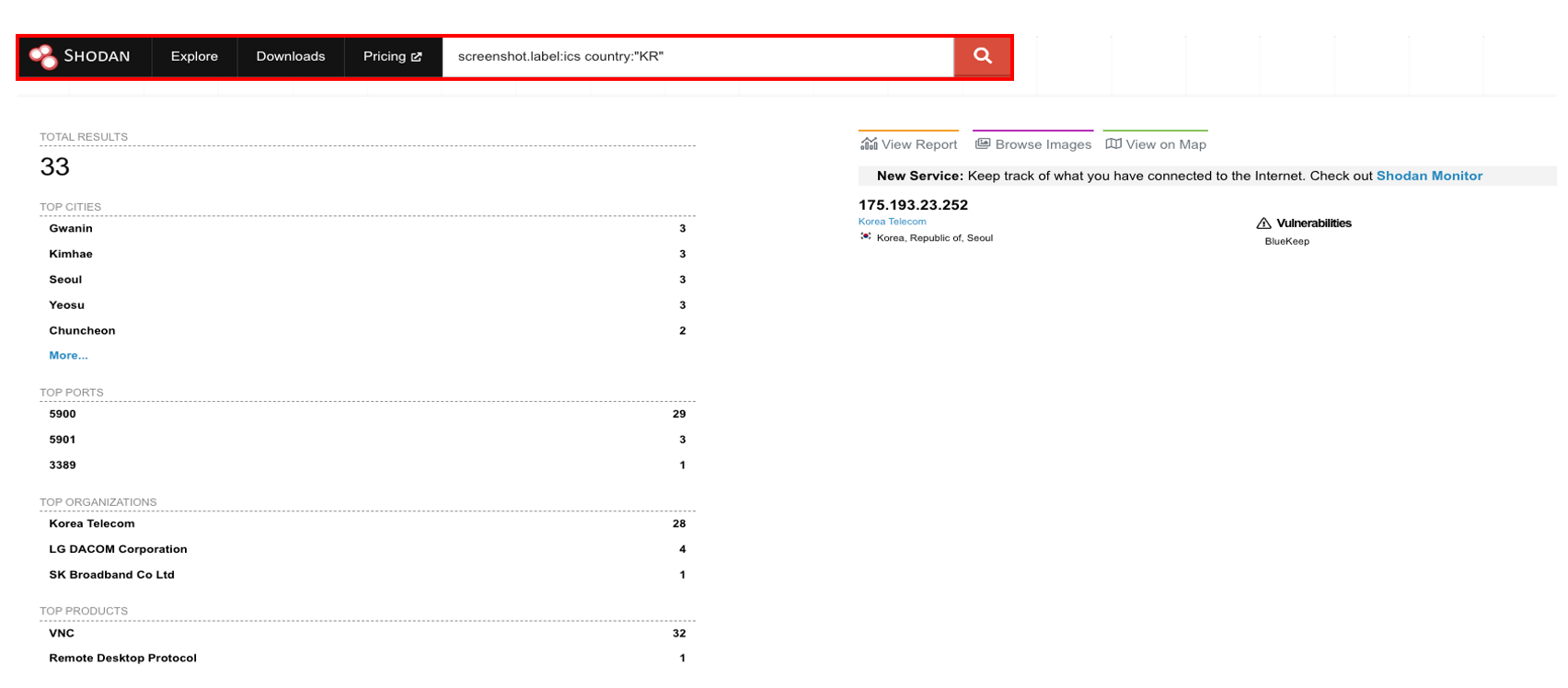

쇼단 전용 필터를 통해 ICS 시스템 관련 스크린샷 데이터를 보유 중인 국내 시스템을 검색하는 필터를 활용하여

국내 100대 정도의 장비가 파악 됨

Usage Filter : “screenshot.label:ics” country:”KR”

SCADA 시스템 해킹 사례

국내 100대 정도의 기기가 ICS 시스템으로 판별 되었으며 별도의 보안 설정이 적용되어있지 않아 손쉽게 해킹이 가능함

SCADA 시스템 해킹 사례

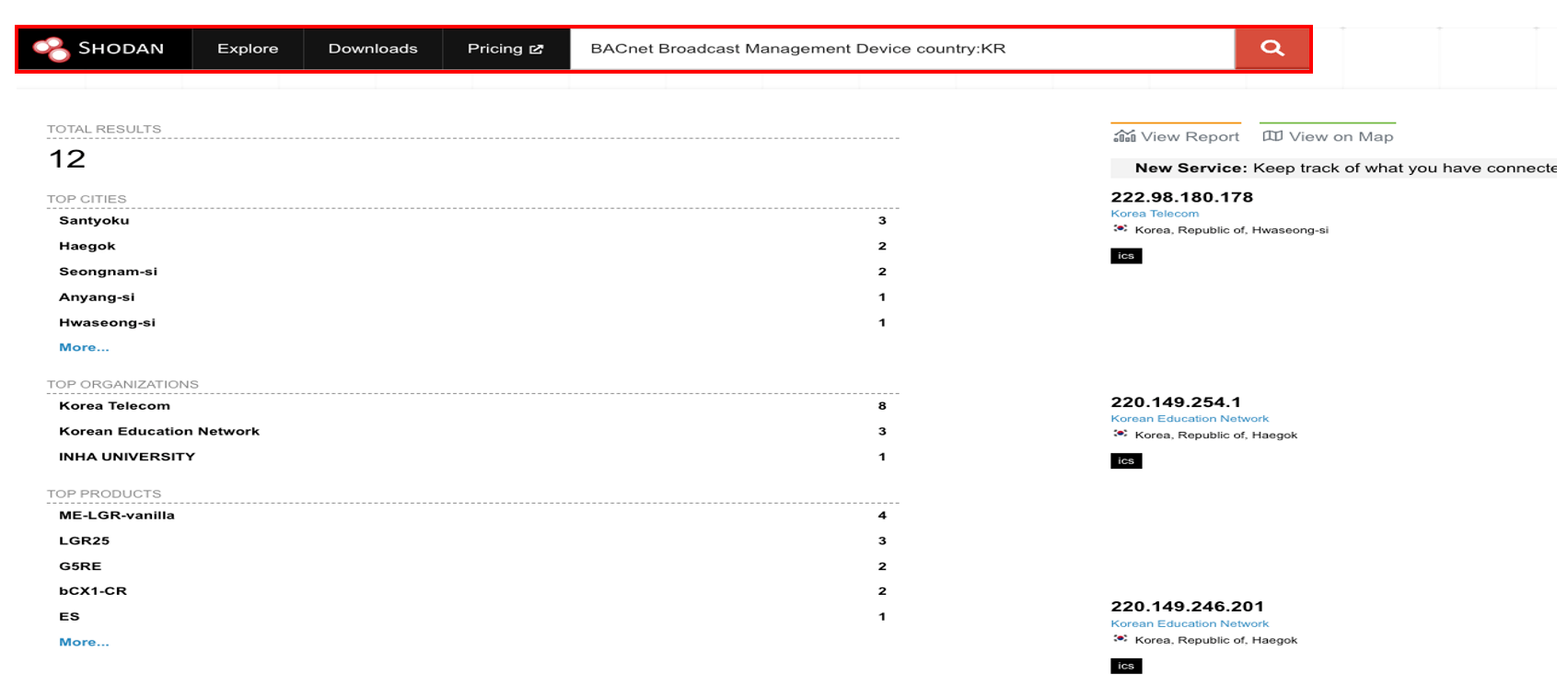

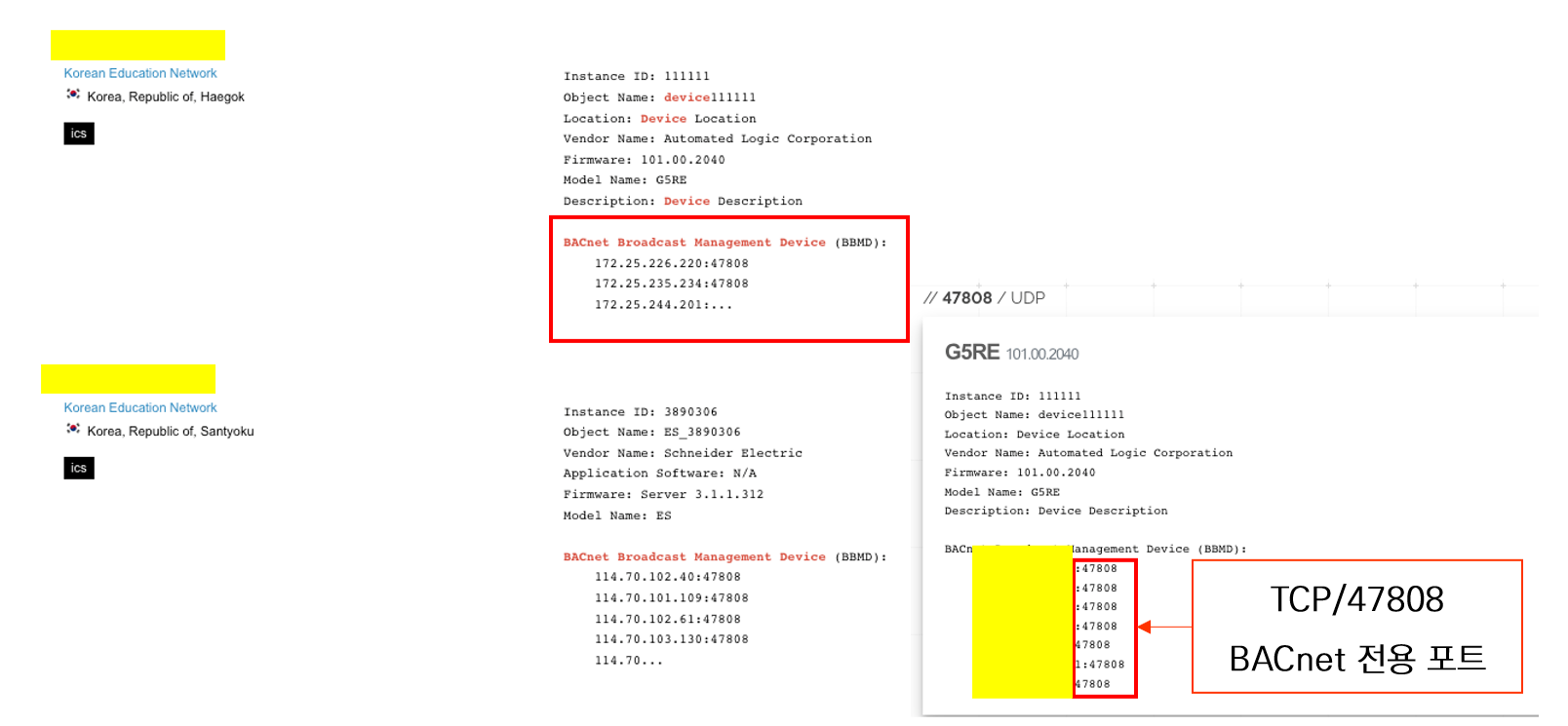

BACnet 프로토콜에서 지원되는 BACnet/IP Broadcast Management Device(BBMD) 기술을 사용하기 위해

설치 된 시스템을 찾는 전용 필터를 사용하여 검색 시도

Usage Filter : BACnet Broadcast Management Device country:KR

SCADA 시스템 해킹 사례

검색 결과 시스템 내 BACnet Broadcast Management Device (BBMD) : 문구와 함께 아래 BBMD로 관리되는

BACnet 프로토콜을 지원하는 SCADA 관련 시스템의 IP 정보를 탈취할 수 있음

SCADA 시스템 해킹 사례

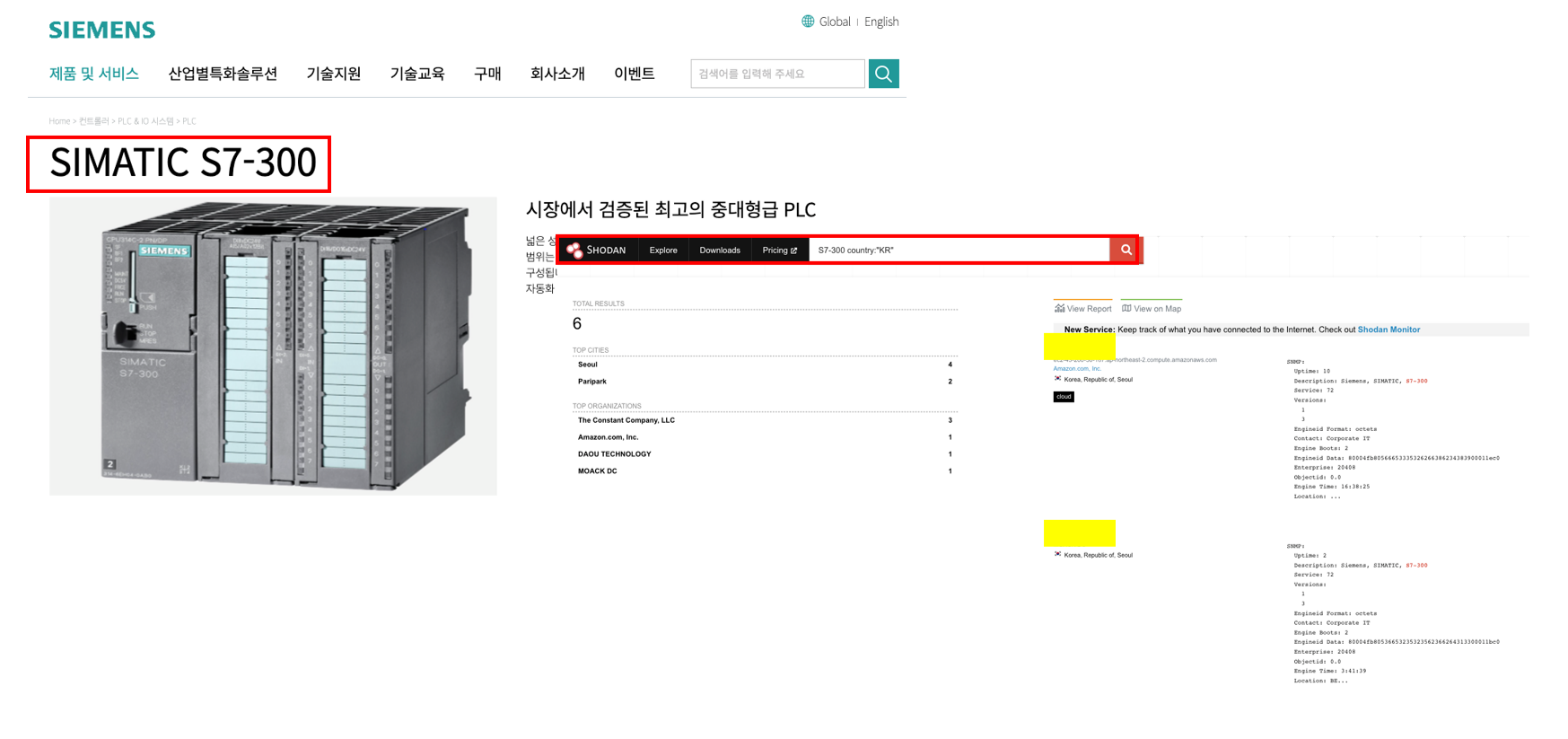

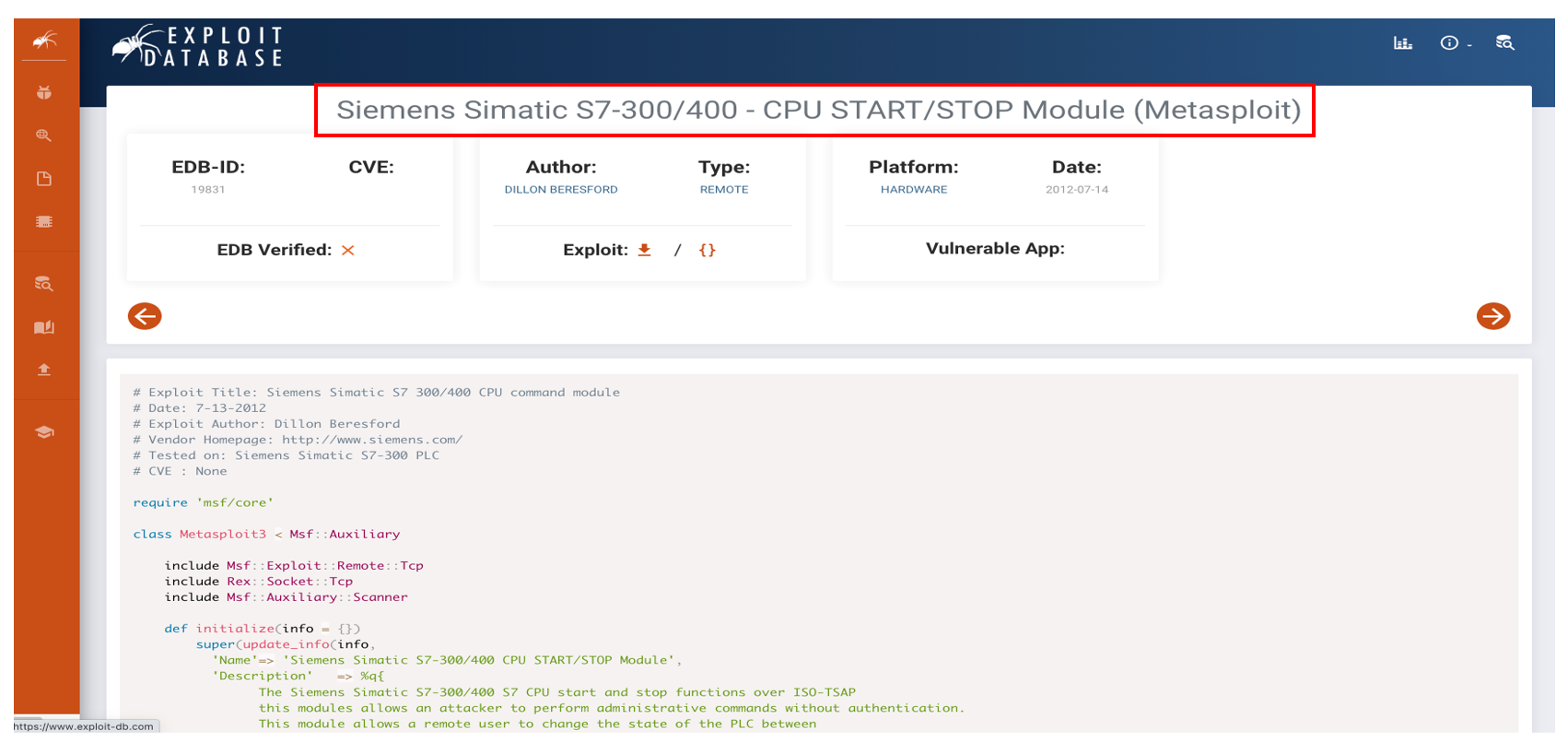

공개 된 취약점 공격 코드를 쉽게 제공받을 수 있는 Exploit Database 사이트 내 SIEMENS 사 S7-300 PLC 장비의 취약점 공격 코드가 공개되어 있음

SCADA 시스템 해킹 사례

취약점이 존재하는 S7-300 장비를 검색하기 위해 쇼단 필터를 활용하여 검색한 결과 국내 6대의 장비가 발견 됨