Timeline

개요

-

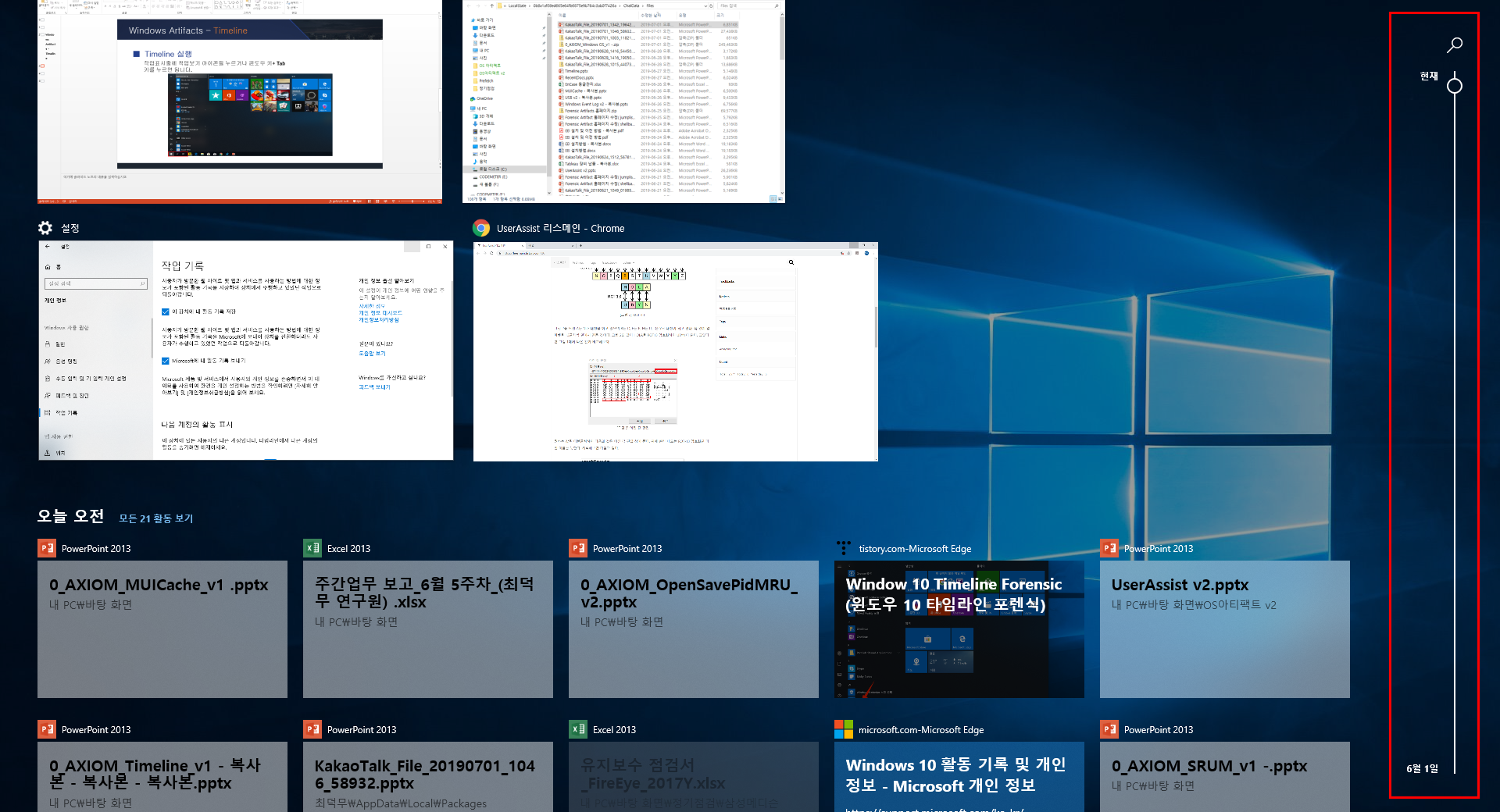

작업 표시줄에 있으며, 현재 실행 중인 어플리케이션이나 지난 활동을 표시

- 기본적으로 이른 시간, 특정 과거 날짜에 진행 중이던 작업에 대한 스냅샷 표시 -

인터넷 검색 기록, 자주 열어본 파일 등을 시간대 별로 보여줍니다.

- 인터넷 검색기록은 edge로 한정되고 설정을 통해서 끌 수 있습니다. -

사건이 일어나는 시점을 중심으로 분석

- 사건 발생 시점을 정확히 알 수 없을 때에는 추가적인 분석 기법과 우선 순위 선정이 중요

포렌식 관점

현재 실행 중인 응용프로그램 정보

인터넷 검색 기록 확인

자주 열어본 파일 확인

사용자의 지난 활동 추적

사건이 일어난 시점을 중심으로 생성, 수정, 삭제, 접근한 파일 분석

레지스트리 주요경로

| 번호 | 레지스트리 경로 |

|---|---|

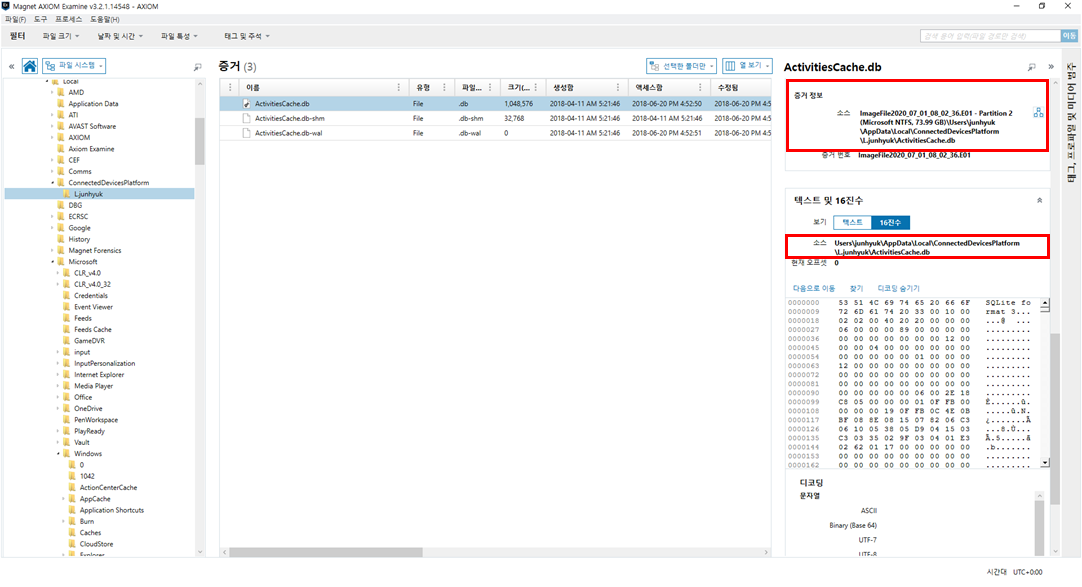

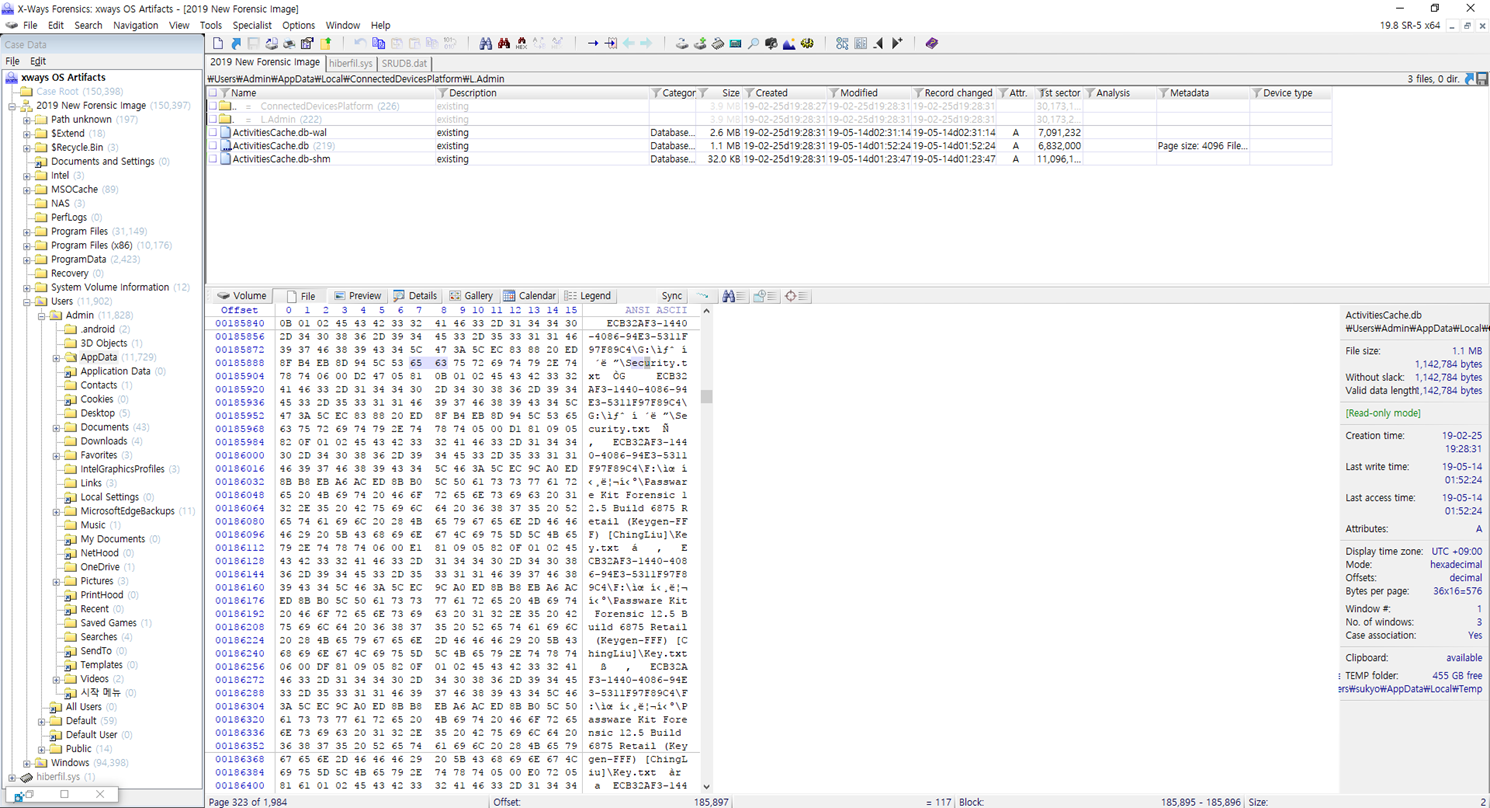

| 1 | Users\<profile>\AppData\Local\ConnectedDevicesPlatform\L.<UserName>\ActivitiesCache.db |

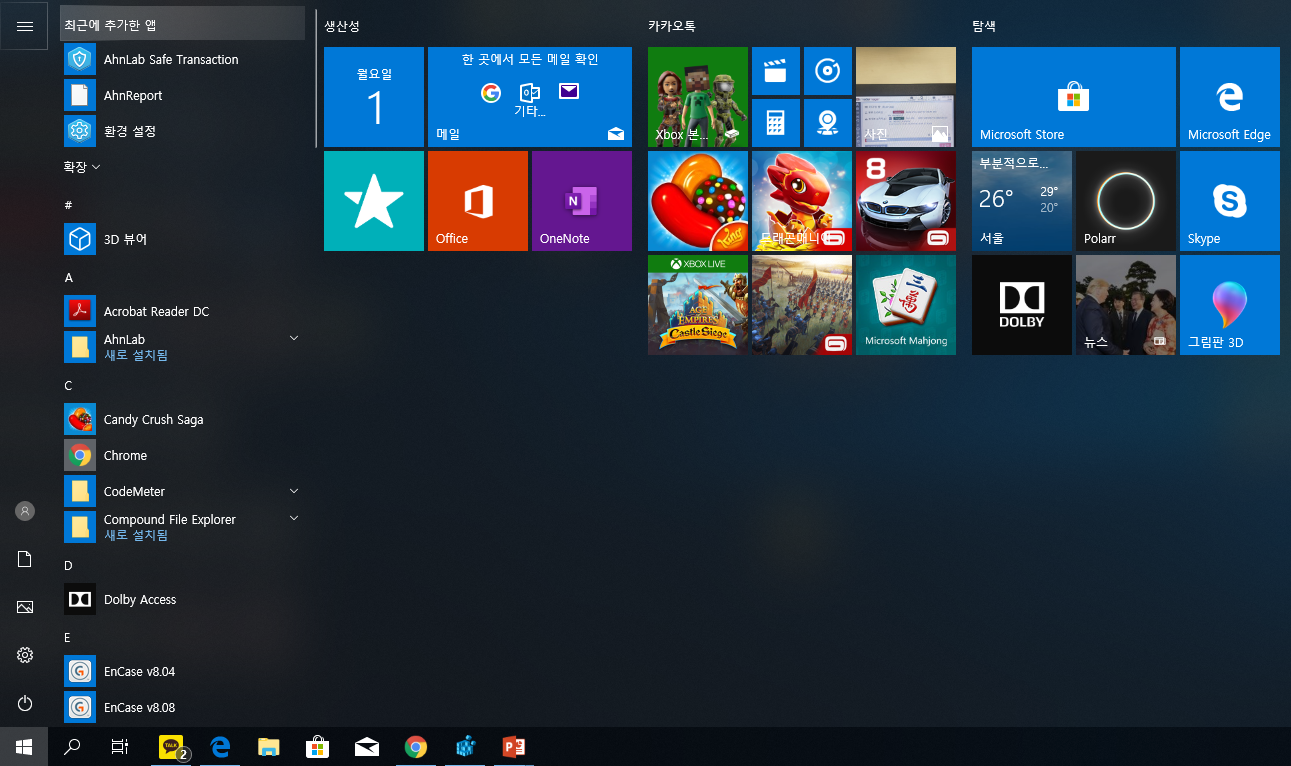

[ Timeline 실행 ]

작업표시줄에 작업보기 아이콘을 누르거나 윈도우 키+ Tab 키를 누르면 됩니다.

현재를 기준으로 최대 30일 동안 사용자의 활동을 확인할 수 있습니다.

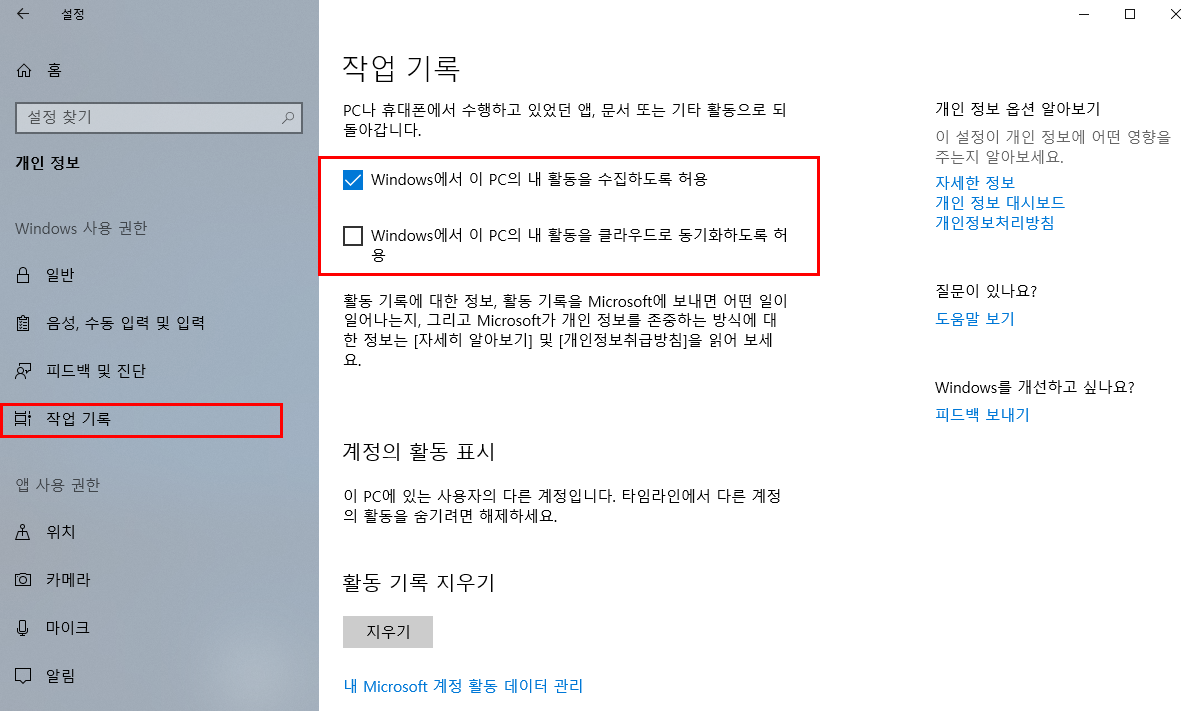

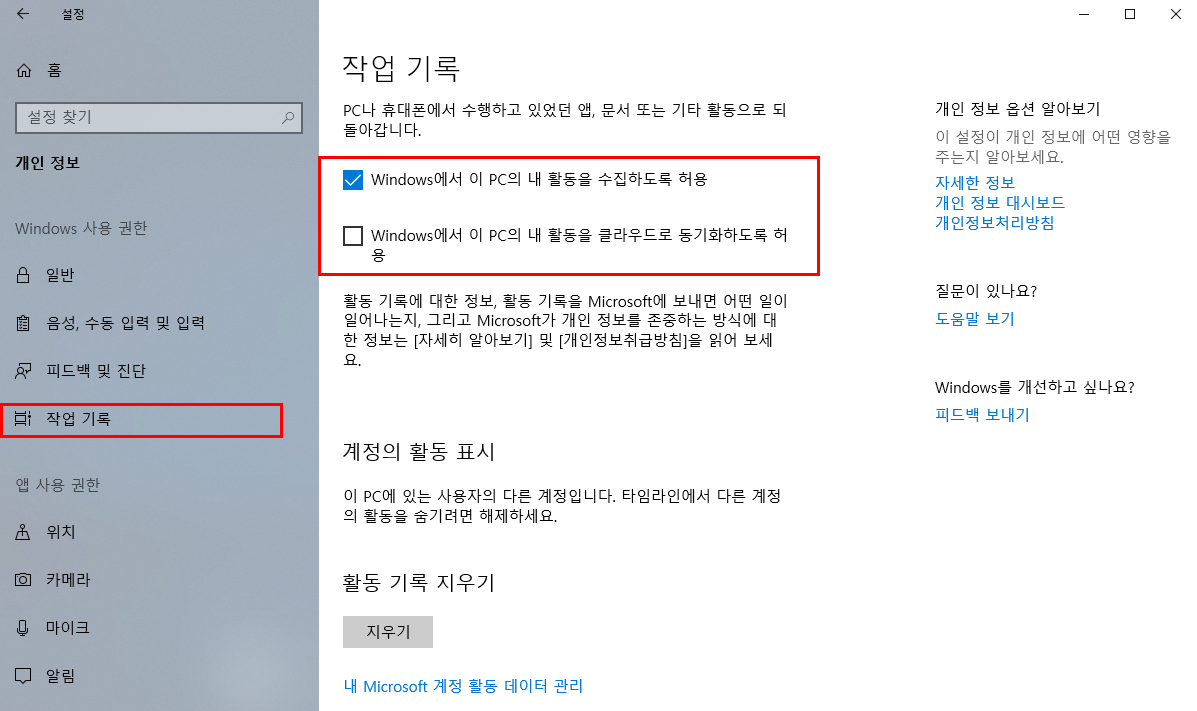

[ Timeline 설정 ]

"Windows 에서 PC의 내 활동을 수집하도록 허용" 활성화:

30일 동안 윈도우 타임라인에서 사용자 활동을 확인할 수 있으며 해당 기기에서 그 작업을 다시 시작할 수 있습니다.

"Windows에서 이 PC의 내 활동을 클라우드로 동기화하도록 허용" 활성화:

해당 기기 뿐만 아니라 다른 기기에서도 해당 작업 내역을 확인하고 다시 시작할 수 있습니다.

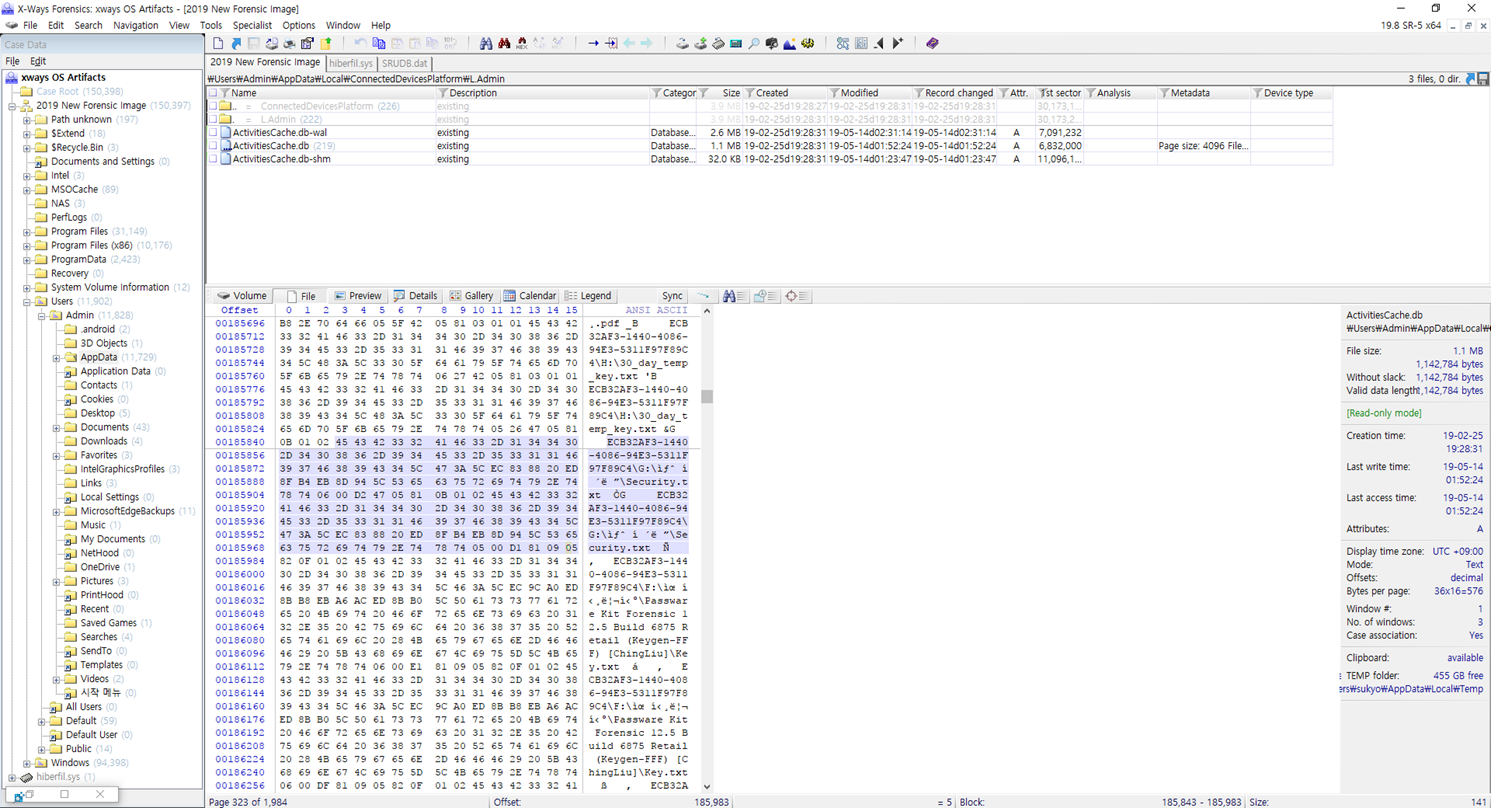

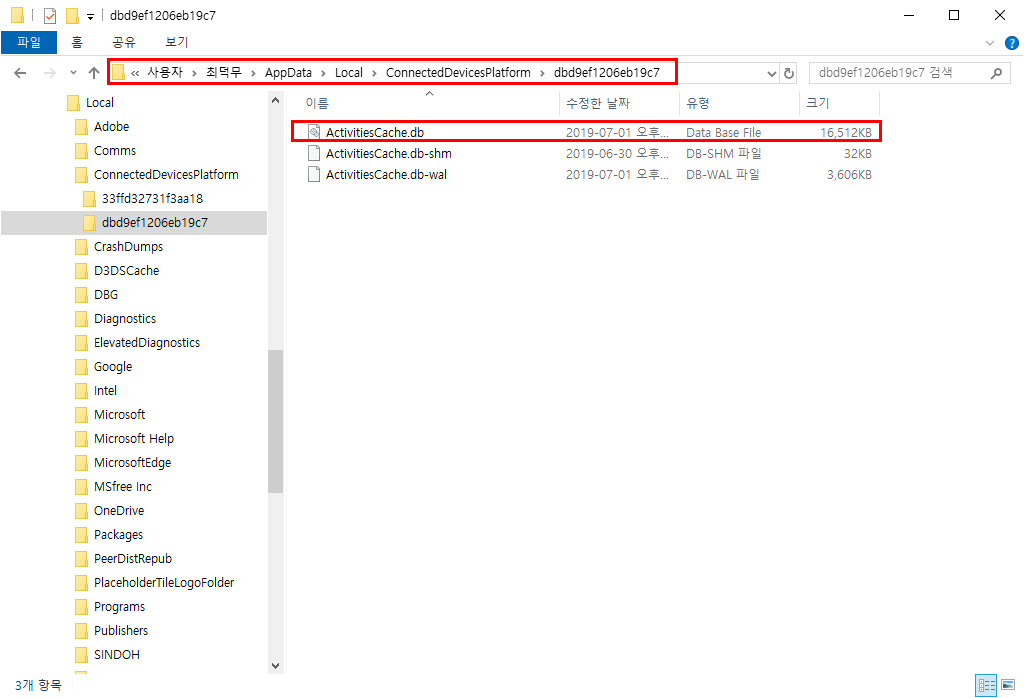

Users\<profile>\AppData\Local\ConnectedDevicesPlatform\L.<UserName>\ActivitiesCache.db

Sqlite.db 형식

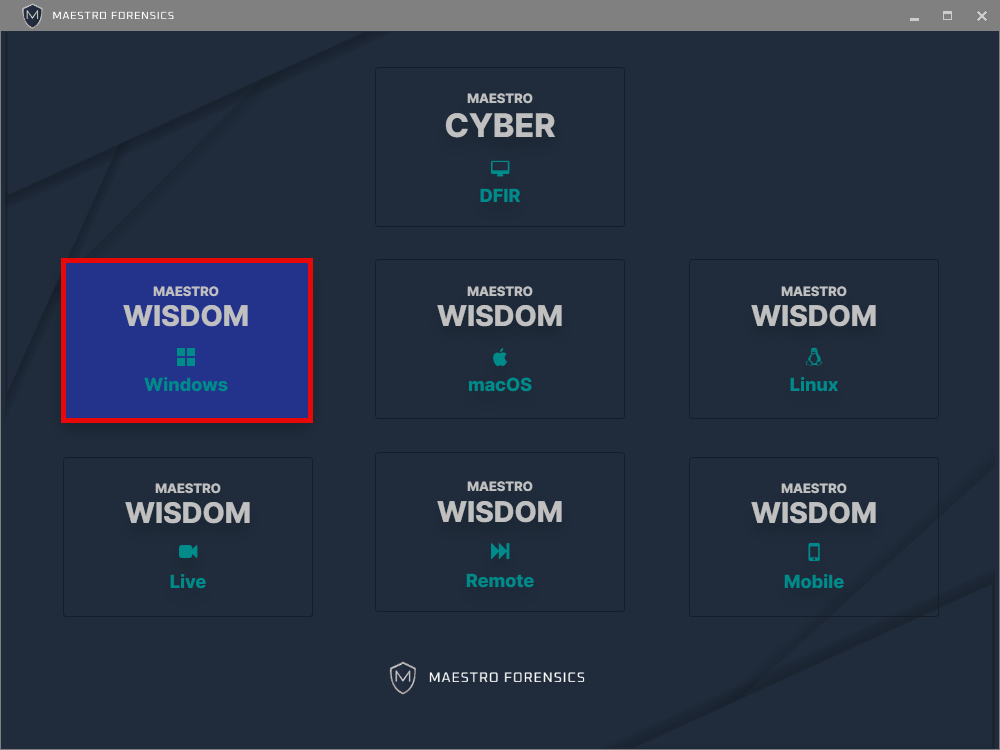

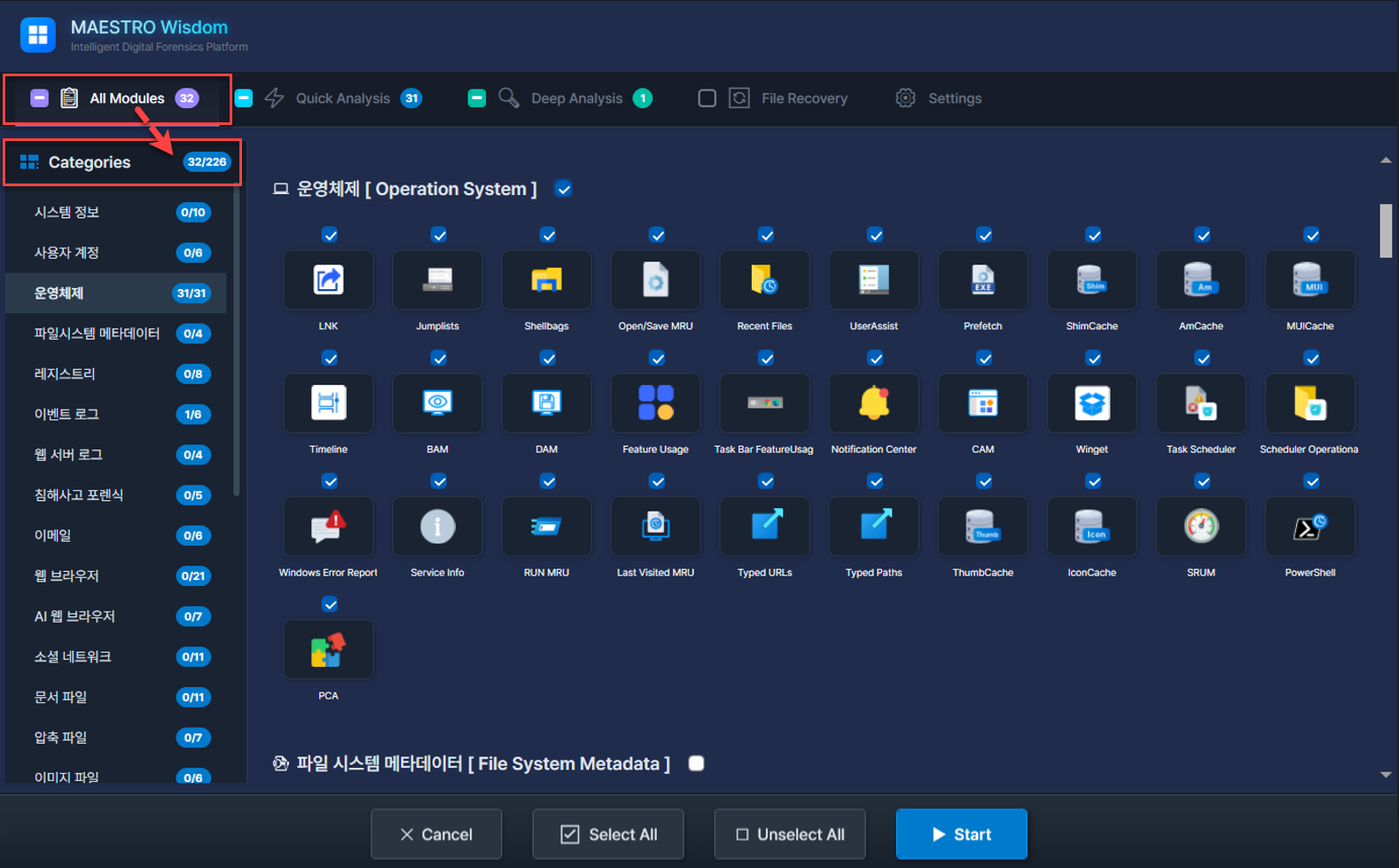

MAESTRO WiSDOM의 다양한 모듈 중 WiSDOM Windows 선택

[Windows Timeline] 수집

WiSDOM Windows에서 제공하는 220개 이 아티팩트(Artifacts) 선택

[Windows Timeline] 수집

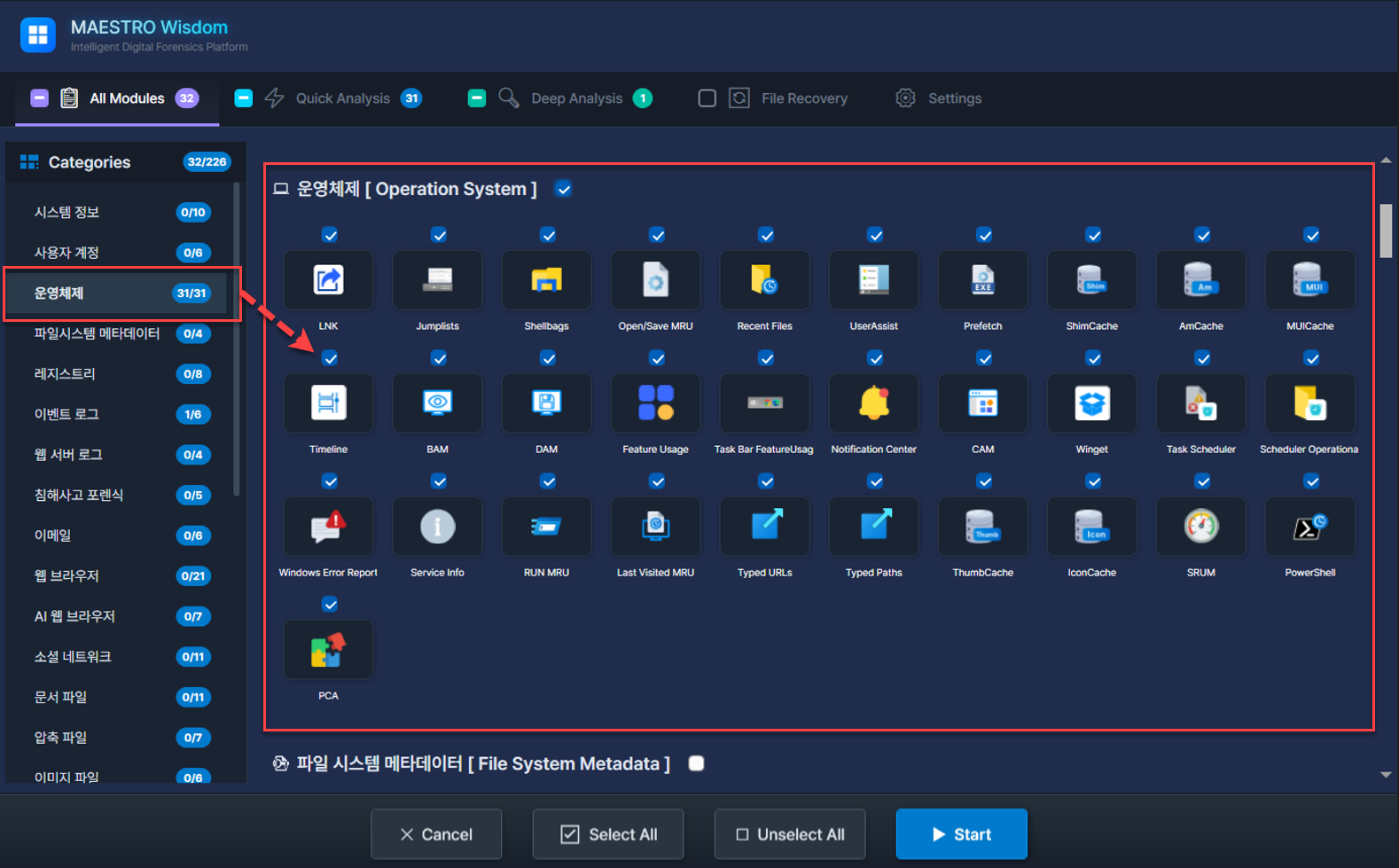

WiSDOM Windows에서 Timeline 아티팩트는 [ 운영체제 ] 그룹에 포함되어 있으며

[ Select All ]을 통해 모든 아티팩트 수집 또는 단일 아티팩트 수집 가능

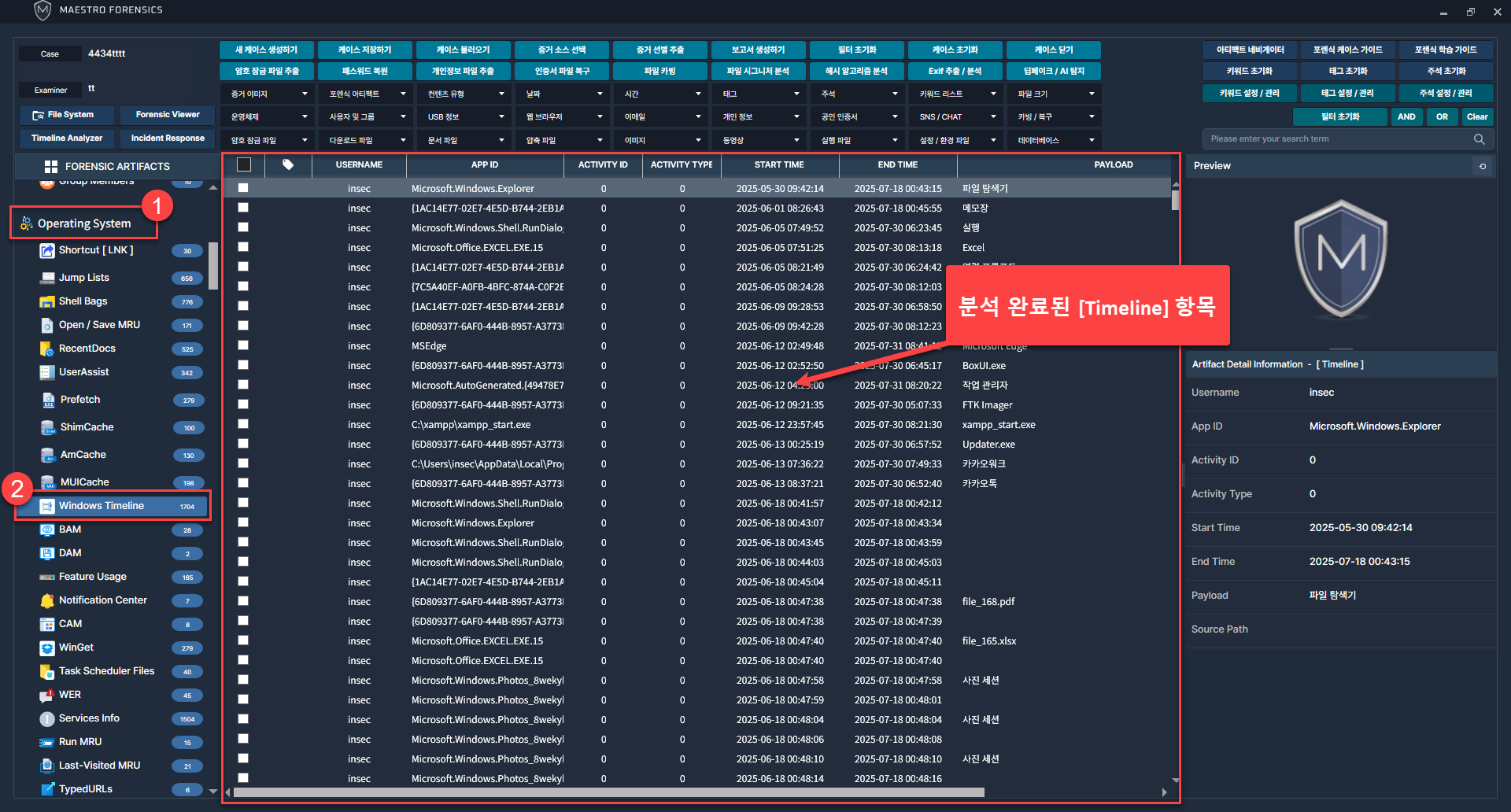

수집 완료된 결과는 [운영체제] - [Windows Timeline] 카테고리를 통해 확인 가능

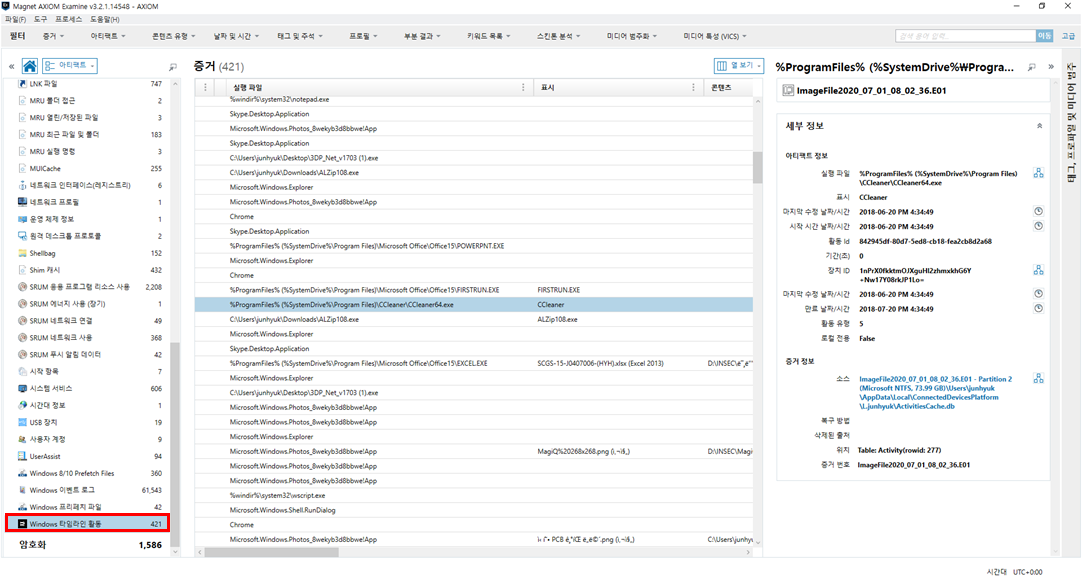

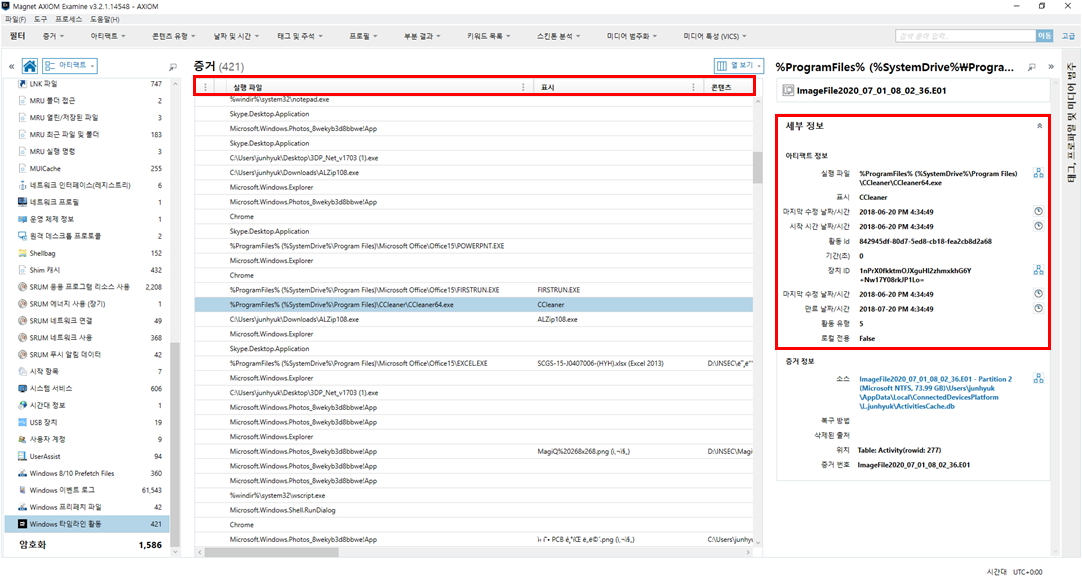

좌측 운영체제 카테고리에서 Windows 타임라인 활동 아티팩트 클릭

[증거]테이블의 상단 칼럼 정보를 통해

응용프로그램 이름, 마지막 실행 시간 정보를 확인 할 수 있고 우측 [세부 정보]테이블을 통해서도 확인 가능

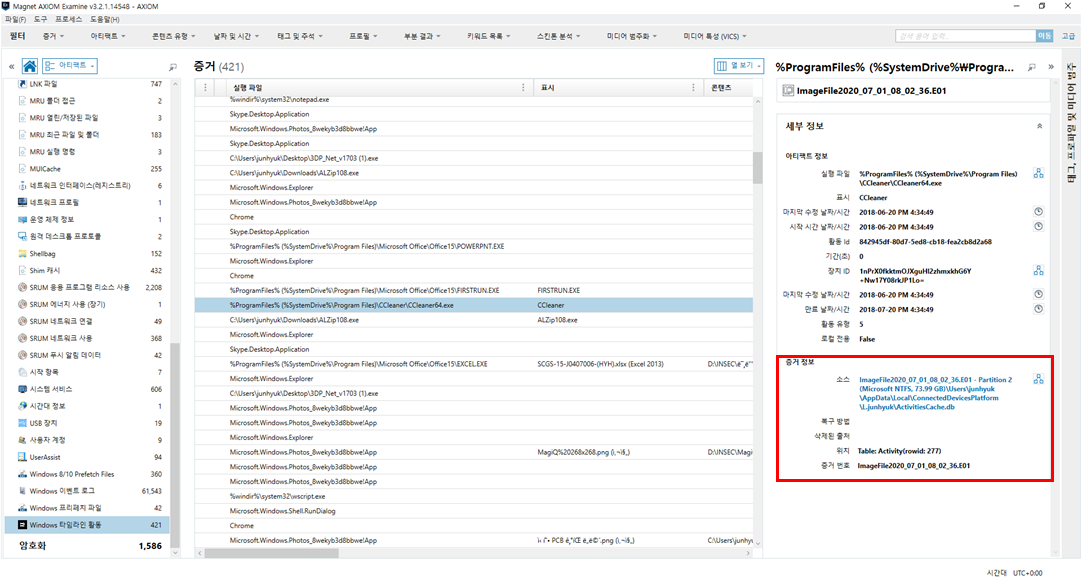

[세부 정보]테이블의 [증거 정보]- [소스]를 통해서 Timeline 경로 확인이 가능하고

하이퍼링크를 클릭하면 자동으로 이동

C:\Users\사용자\AppData\Local\ConnectedDevicesPlatform\L.사용자\ActivitiesCache.db

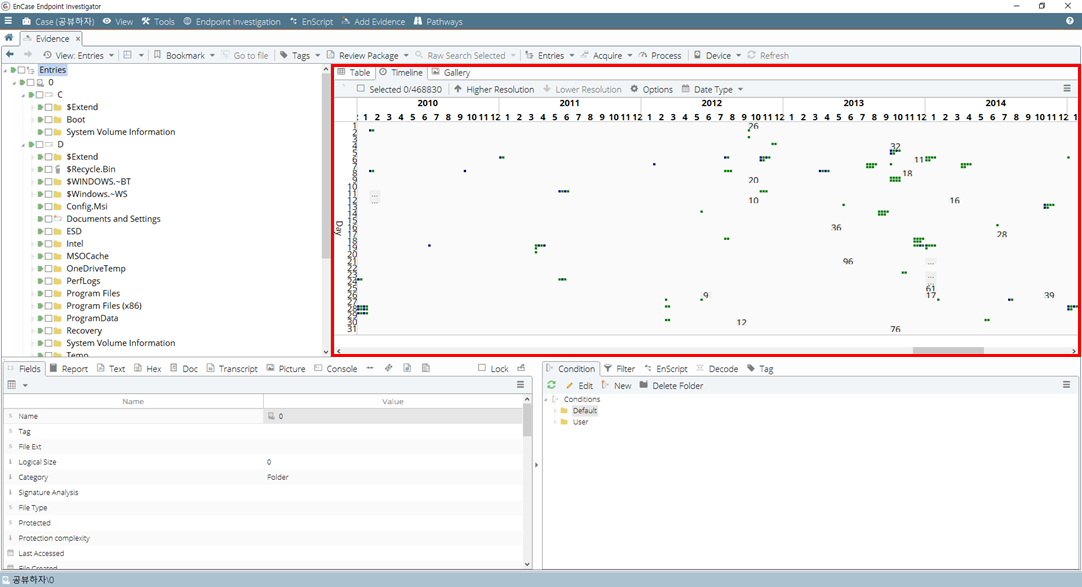

EnCase에서 Timeline 분석이 가능하지만 보기가 쉽지 않아 잘 사용하지 않고

특정 시점에 행위가 많다,적다 할 정도로 활용하고 있습니다.

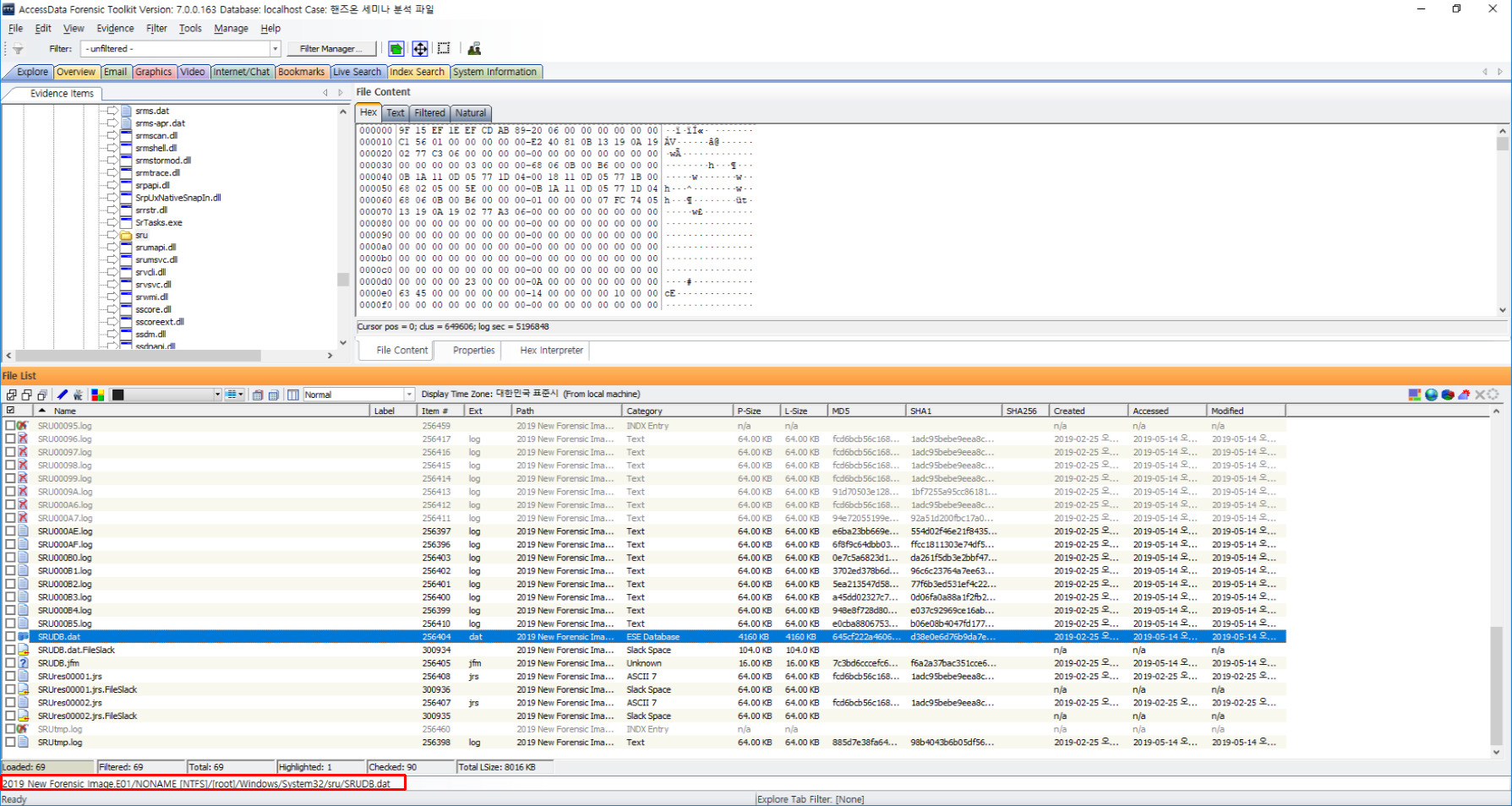

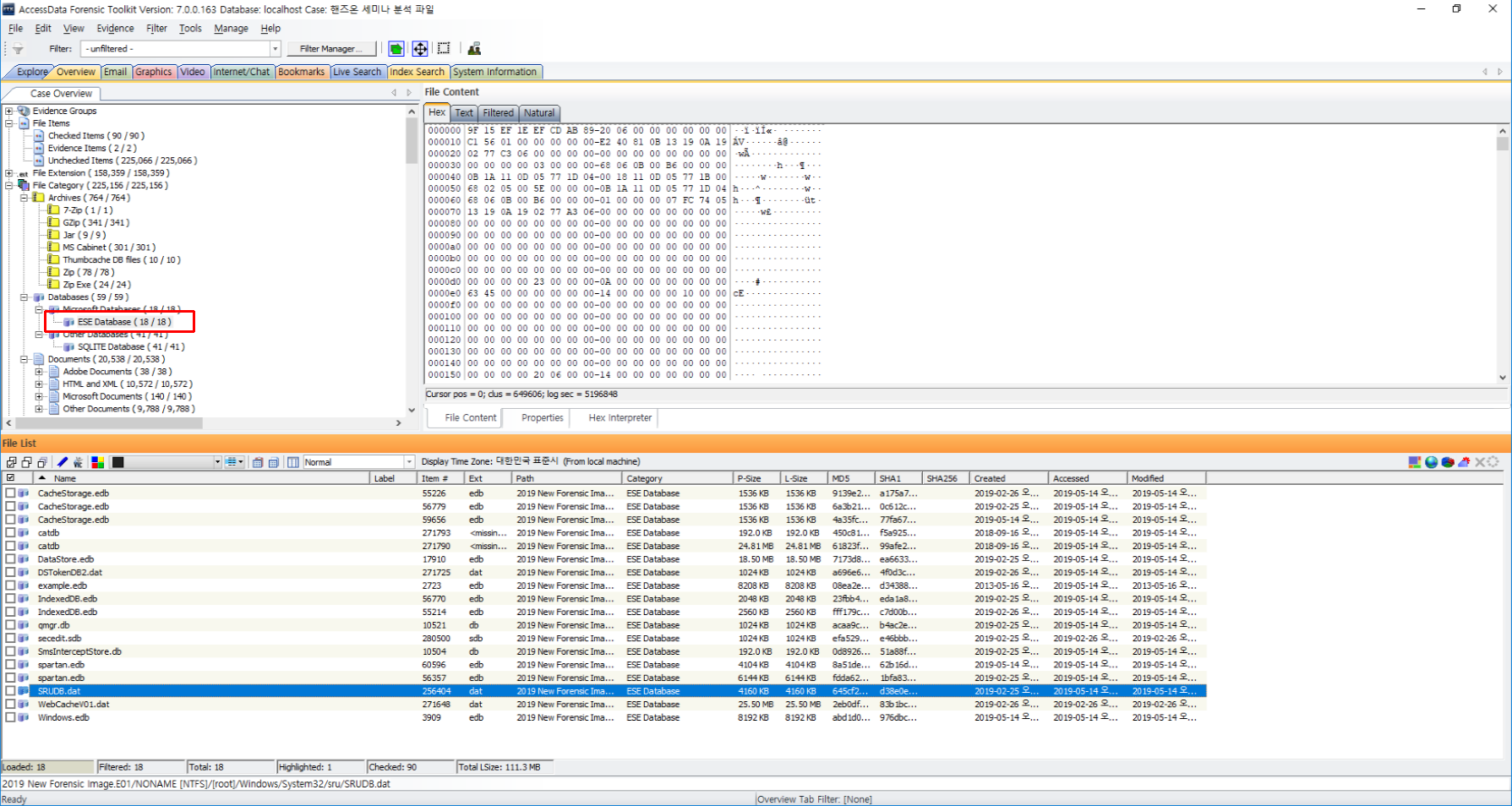

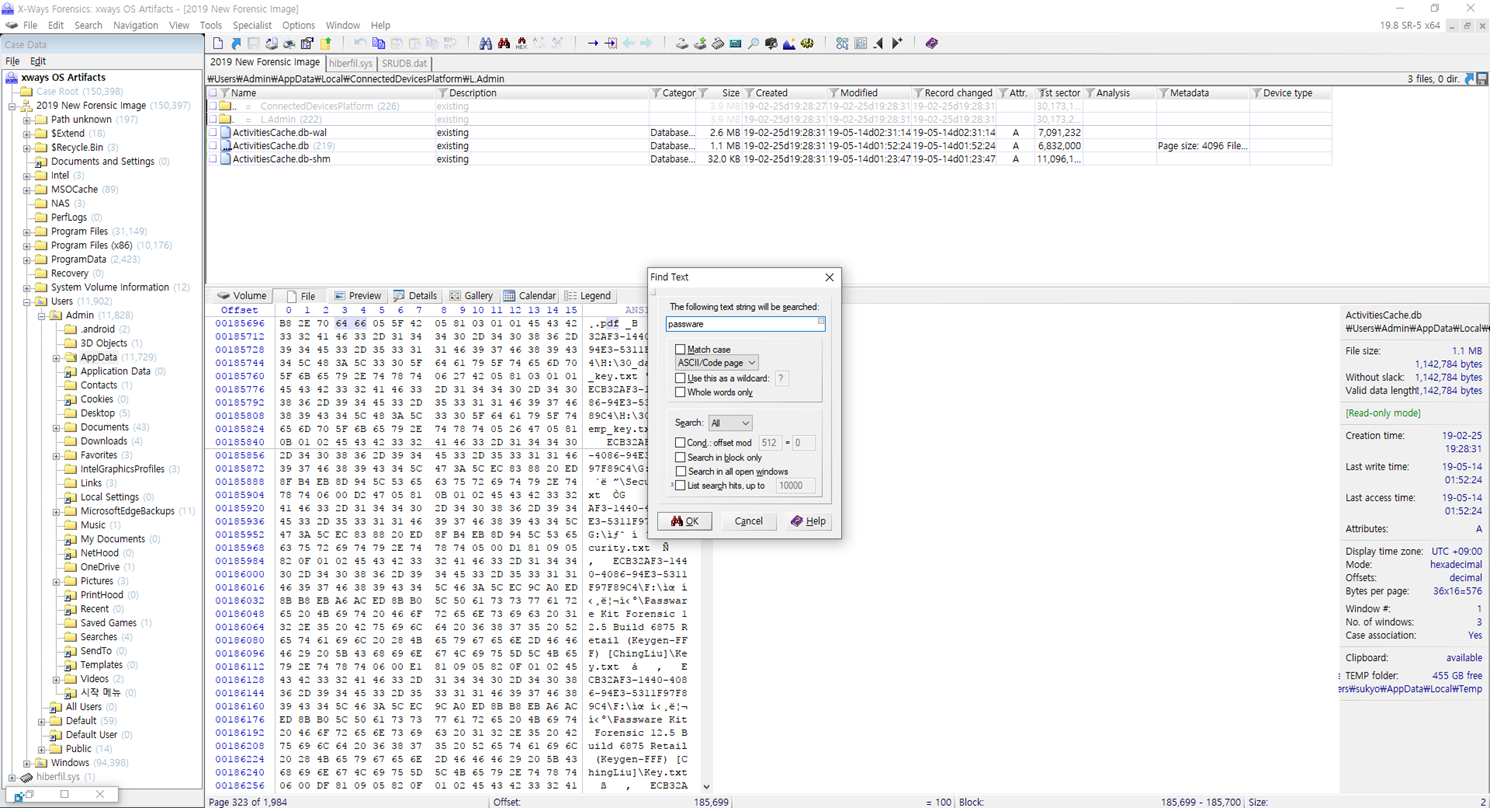

%SystemRoot%\System32\sru\SRUDB.dat

[ESE Database]

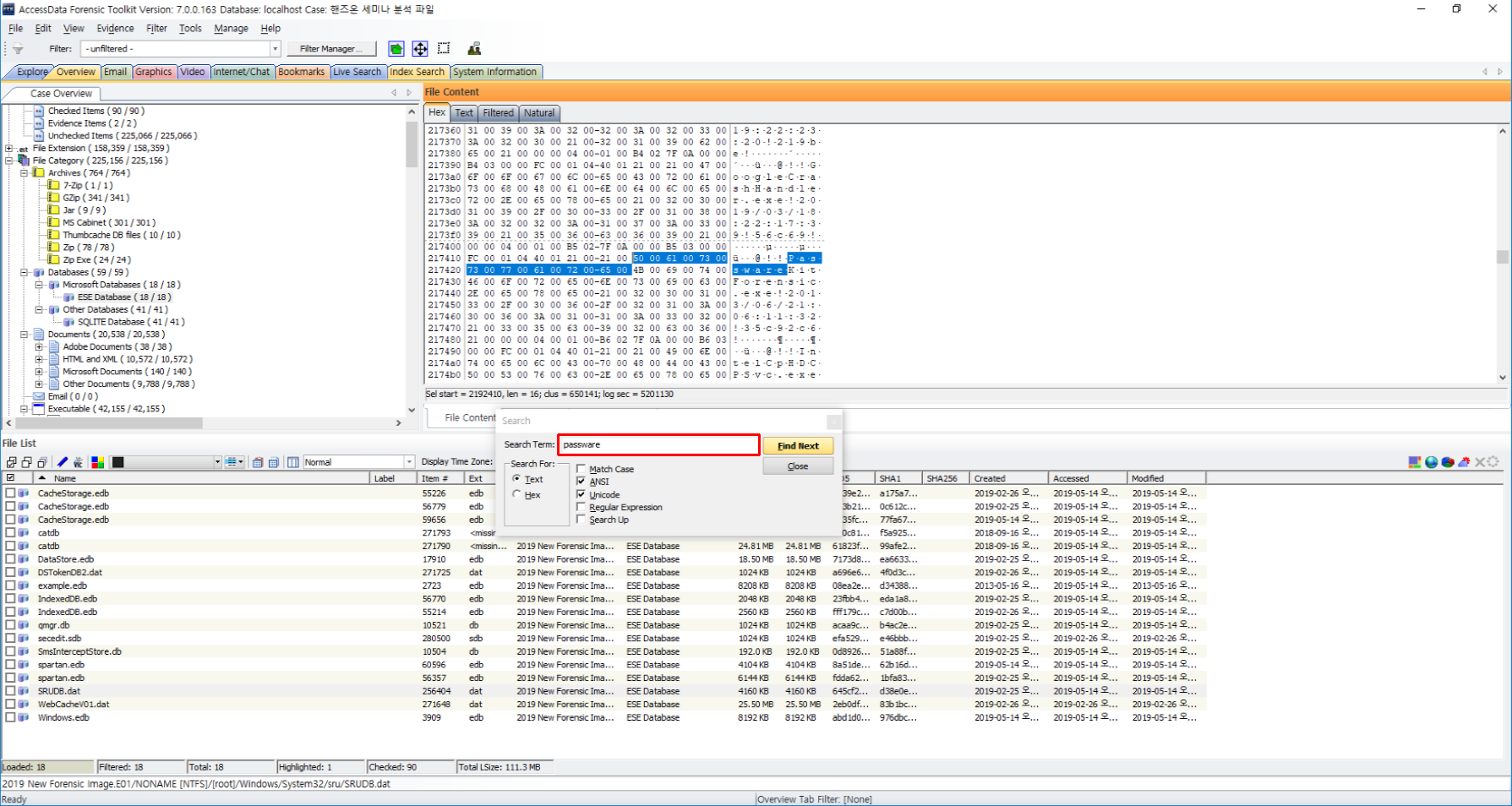

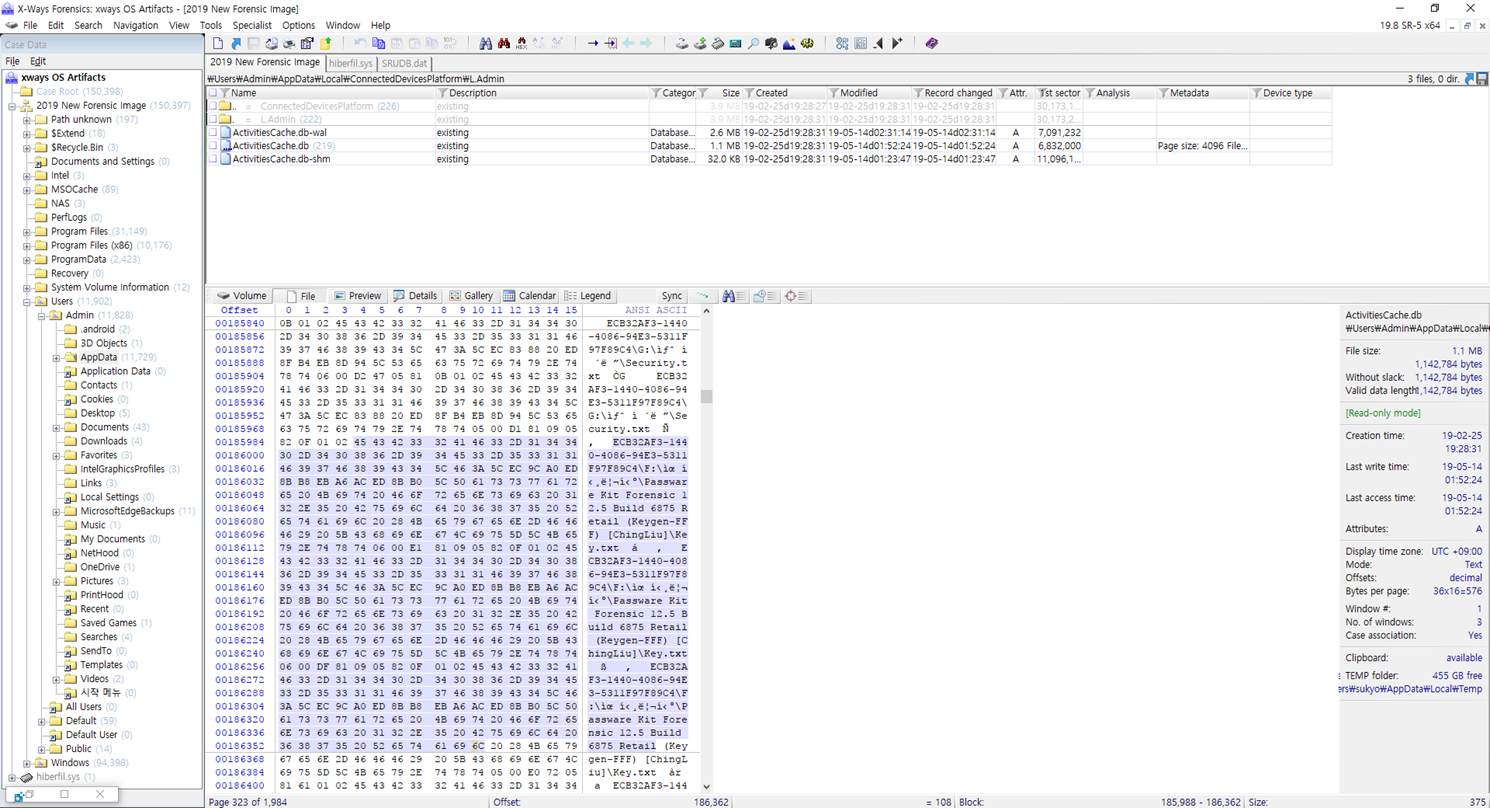

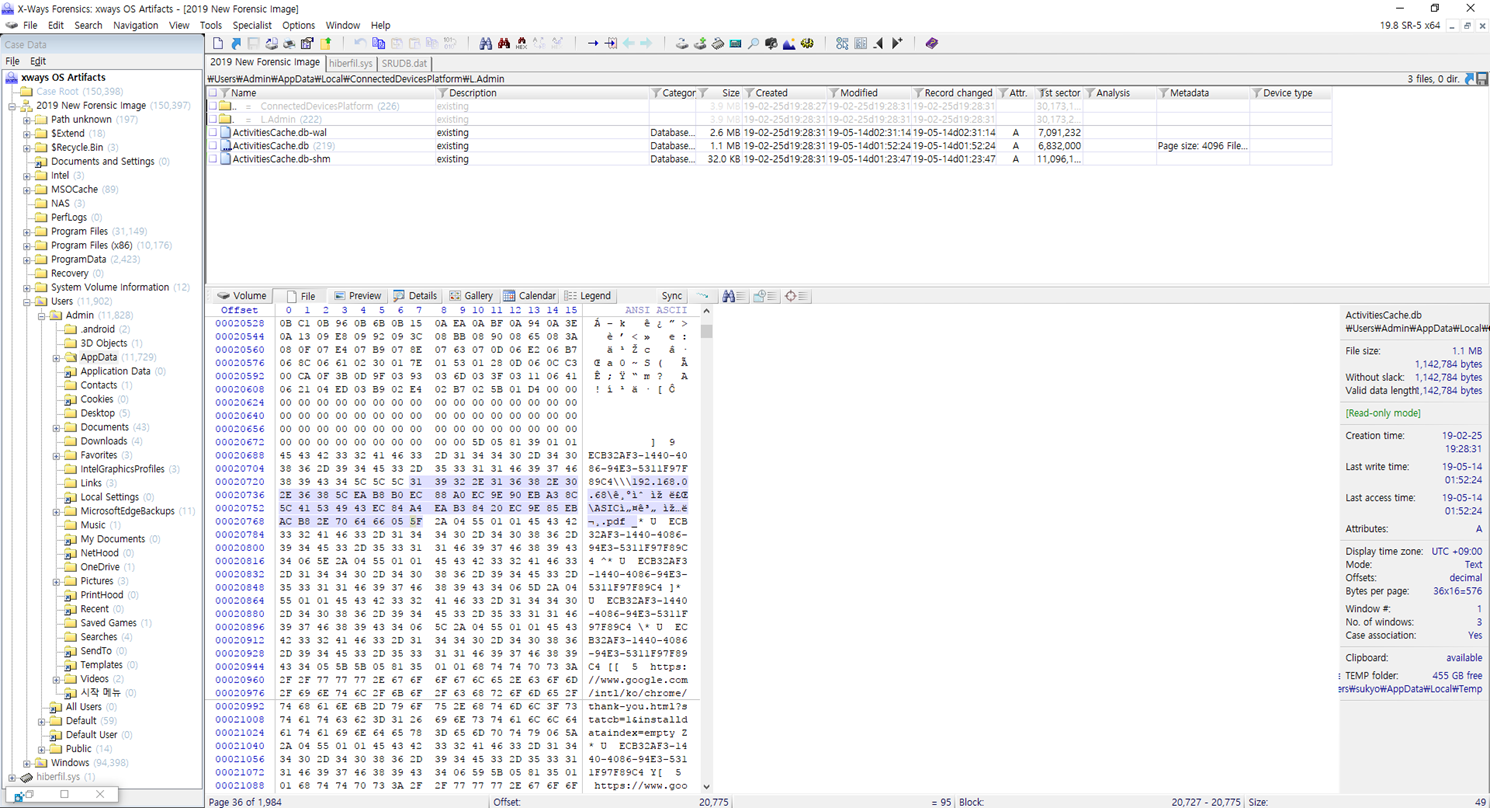

Passware kit Forensic 실행 기록

Windows\System32\sru\SRUDB.dat

Ctrl+F 를 통해 [Passware]검색

Passware kit Forensic 실행 기록

공유 폴더 사용 기록

Security.txt 파일 사용 기록